Mitigação¶

Análise de Tráfego¶

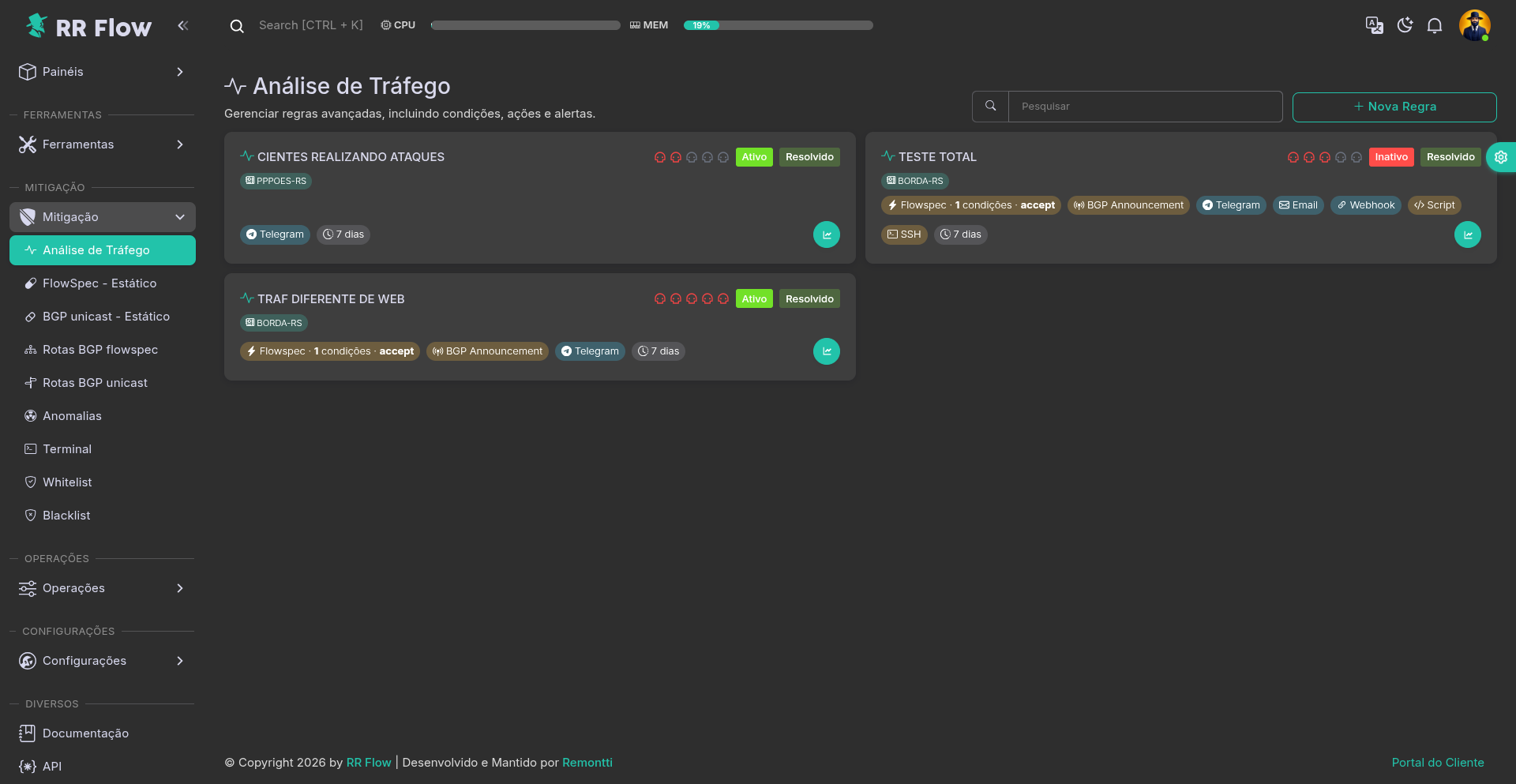

Tela: /admin/traffic-analysis

Objetivo¶

Criar regras de detecção por flow e automatizar notificação, mitigação e integrações externas por fonte.

Pré-requisitos¶

- Pelo menos uma fonte ativa e coletando flow.

- Se usar Telegram, chats já cadastrados em Operação > Notificações.

- Se usar Email, SMTP já configurado em Operação > Notificações.

- Se usar Adicionar Lista, os grupos de Blacklist ou Whitelist já precisam existir.

- Se usar SSH, as fontes escolhidas precisam ter SSH configurado.

- Se usar BGP Flowspec, as fontes escolhidas precisam ter peer FlowSpec configurado.

- Se usar BGP Announcement, as fontes escolhidas precisam ter peer BGP configurado.

Como usar¶

- Acesse Mitigação > Análise de Tráfego.

- Use Pesquisar para localizar uma regra existente ou clique em Nova Regra.

- Em Informações principais, defina descrição, retenção, gravidade, direção, fontes, interfaces e filtro.

- Em Condições de gatilho, habilite o bloco e monte as comparações.

- Em Notificações, ative Telegram e/ou Email se a regra precisar avisar operador.

- Em Ações, ative BGP Flowspec, BGP Announcement, Adicionar Lista, Script, SSH e/ou Webhook conforme o tratamento desejado.

- Clique em Salvar Regra.

- De volta à listagem, acompanhe Ativo/Inativo, estado de execução, badges de ações e o botão de histórico.

- Se a regra estiver em Incidente, desabilite antes de alterar comportamento de mitigação, limpe as ações ativas e só então reabilite.

Campos e opções¶

Listagem da tela¶

- Pesquisar: filtra por descrição e filtro da regra.

- Nova Regra: abre o modal de cadastro.

- Card da regra: mostra descrição, gravidade, estado administrativo, estado de execução, fontes, ações ativas e retenção.

- Ativo / Inativo: indica se a regra está habilitada no cadastro.

- Incidente: pelo menos uma fonte da regra está em incidente.

- Resfriamento: não há incidente ativo, mas existe ação com retirada pendente por delay de resolução.

- Resolvido: todas as fontes previstas para a regra ficaram resolvidas.

- Desconhecido: ainda não há estado consolidado ou a regra não reuniu dados suficientes.

- Histórico: abre o gráfico de retenção no banco para essa regra.

- Clonar: aparece no modo de edição e abre uma cópia da regra para salvar como novo cadastro.

- Excluir: aparece no modo de edição e remove a regra após limpeza das ações ativas.

Uma regra com várias fontes é avaliada por fonte. No card, o sistema resume a situação geral da regra e prioriza incidentes ativos.

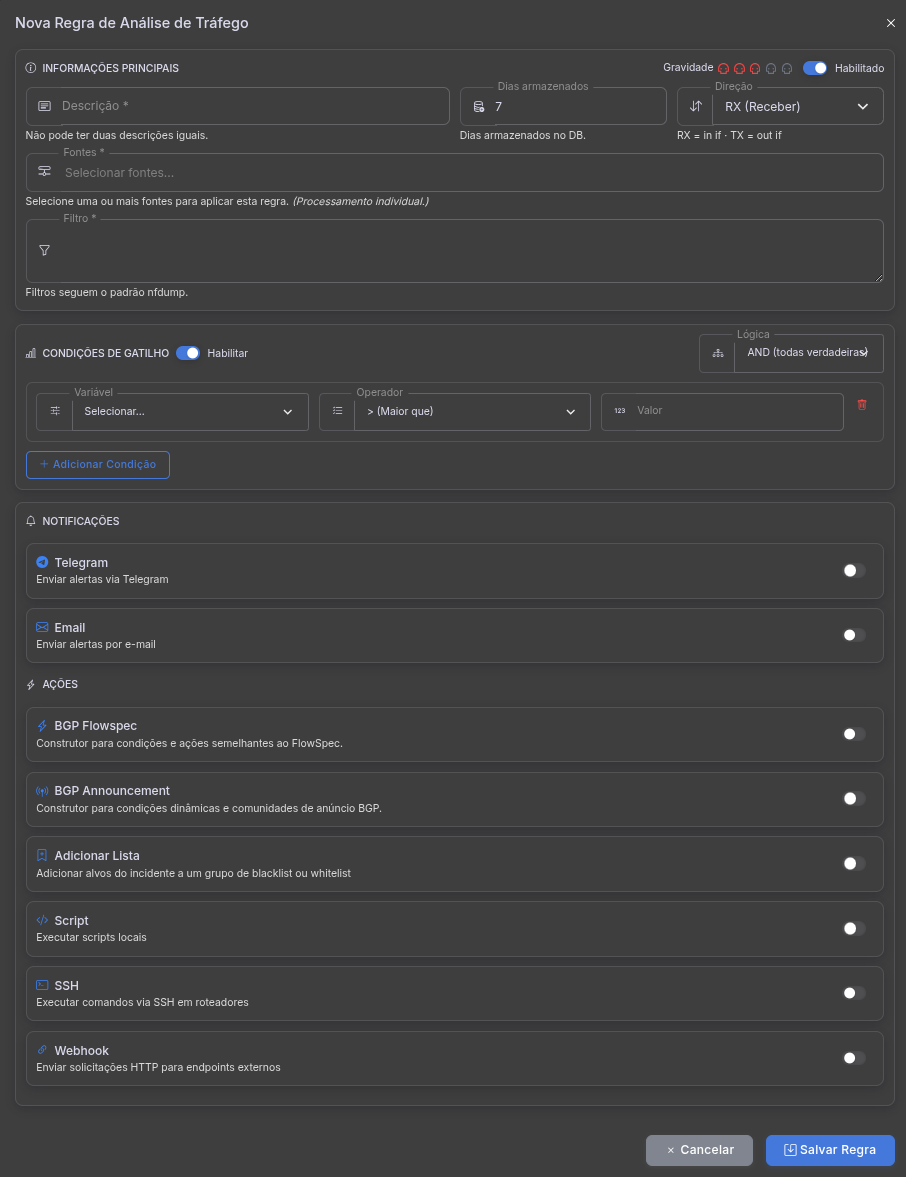

Histórico da regra¶

- Bps, Bytes, Packets, Flows, Pps e Bpp: métrica exibida no gráfico.

- Totais: soma todas as séries em um total consolidado. Desligado, o gráfico mostra séries por fonte.

- Faixa: janela de 1 minuto até 24 horas.

- Atualizar: recarrega o gráfico.

- Meta do histórico: exibe faixa, métrica e modo atual.

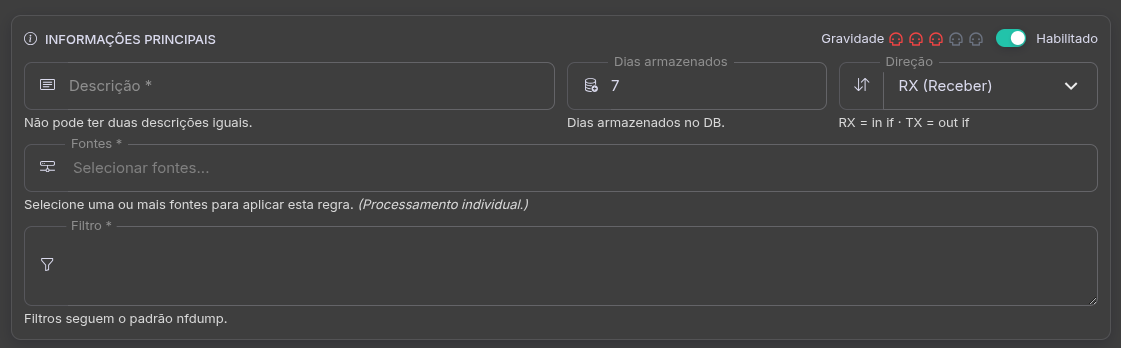

Informações principais¶

- Descrição: nome operacional da regra. É obrigatória e não aceita duplicidade.

- Dias armazenados: retenção do histórico da regra no banco. O mínimo aceito é

1. - Gravidade: escala visual de

1a5. - Habilitado: ativa ou desativa a regra sem apagar o cadastro.

- Direção: define o sentido do tráfego analisado.

- RX (Receber): usa tráfego de entrada da interface.

- TX (Transmitir): usa tráfego de saída da interface.

- RX ou TX: considera entrada ou saída.

- Fontes: uma ou mais fontes. O processamento é individual por fonte.

- Interfaces: aparece por fonte depois da seleção das fontes.

- Interfaces por fonte: a tela carrega os índices da fonte selecionada e salva a lista de interfaces por fonte.

- Seleção padrão de interfaces: ao abrir uma fonte sem seleção salva, a UI marca primeiro as interfaces classificadas como upstream. Se não houver upstream, marca todas.

- Filtro: filtro em sintaxe

nfdump. É obrigatório. - Autocomplete do filtro: ajuda a montar a expressão, mas a validação final continua sendo do próprio

nfdump.

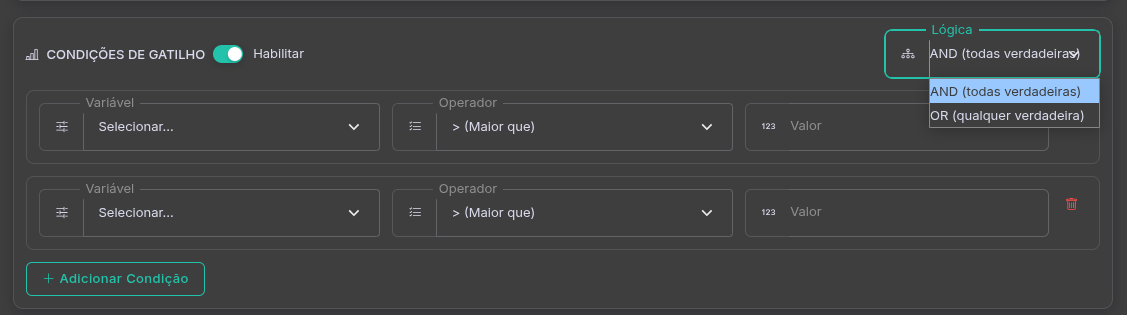

Condições de gatilho¶

- Habilitar: liga ou desliga o bloco de gatilho.

- Bloco desligado: a regra fica salva, mas não gera incidente.

- Lógica: combina as linhas em AND (todas verdadeiras) ou OR (qualquer verdadeira).

- Variável: aceita

flows,pps,bpp,bps,bytesepackets. - Operador: aceita

>,>=,<,<=,==e!=. - Valor: inteiro. A UI bloqueia valor não numérico.

- Adicionar Condição: adiciona uma linha de comparação.

- Condição mínima: se o bloco estiver ligado, é obrigatório ter pelo menos uma linha.

- Ação mínima: se o bloco estiver ligado, é obrigatório habilitar pelo menos uma notificação ou ação.

Relatórios dinâmicos e agregação¶

Os relatórios extras de Telegram, Email, Script CSV, Webhook JSON e os blocos dinâmicos de FlowSpec e BGP Announcement usam o mesmo conceito de agregação.

| Campo dinâmico | Uso |

|---|---|

| IP de origem (único) | host exato de origem |

| IP de destino (único) | host exato de destino |

| Sub-rede de origem (máscara automática) | agrupa origens por rede automaticamente |

| Sub-rede de destino (máscara automática) | agrupa destinos por rede automaticamente |

| Sub-rede IPv4 de origem (máscara fixa) | exige máscara IPv4 manual |

| Sub-rede IPv4 de destino (máscara fixa) | exige máscara IPv4 manual |

| Sub-rede IPv6 de origem (máscara fixa) | exige máscara IPv6 manual |

| Sub-rede IPv6 de destino (máscara fixa) | exige máscara IPv6 manual |

| Sub-rede dual-stack de origem (máscara fixa) | exige máscara IPv4 e IPv6 |

| Sub-rede dual-stack de destino (máscara fixa) | exige máscara IPv4 e IPv6 |

| Porta de origem | usa serviço/porta de origem |

| Porta de destino | usa serviço/porta de destino |

| Protocolo IP | usa protocolo L4 |

| Flags TCP | usa flags TCP |

- Ordenação: aceita

packets,bytes,pps,bpsebpp. - Resultados: nos relatórios extras, o intervalo aceito é de

1a1000. - Principais resultados da agregação: em ações dinâmicas, define quantos alvos do topo entram no match. O mínimo aceito é

1. - Máscara IPv4: quando exigida, deve ficar entre

8e32. - Máscara IPv6: quando exigida, deve ficar entre

32e128. - Modo de envio: nos relatórios extras, aceita Texto, Arquivo CSV, Arquivo JSON e Arquivo TXT.

- Regra de combinação 1: não é permitido mais de um campo de origem na mesma agregação.

- Regra de combinação 2: não é permitido mais de um campo de destino na mesma agregação.

- Regra de combinação 3: não é permitido misturar campos IPv4/máscara e IPv6/máscara no mesmo filtro dinâmico, a menos que o campo seja dual-stack.

- Adicionar Lista: reaproveita essa lógica, mas aceita somente um campo alvo por linha e apenas campos de IP/sub-rede com máscara fixa ou IP único.

Mensagens e variáveis¶

- Os campos de mensagem e comando aceitam variáveis como

$status,$description,$sources,$bps,$pps,$bytese$flows. - No Script, também é possível usar

$report_csvquando o relatório CSV estiver habilitado. - Use essas variáveis para montar assunto, texto do alerta ou linha de comando com dados do incidente.

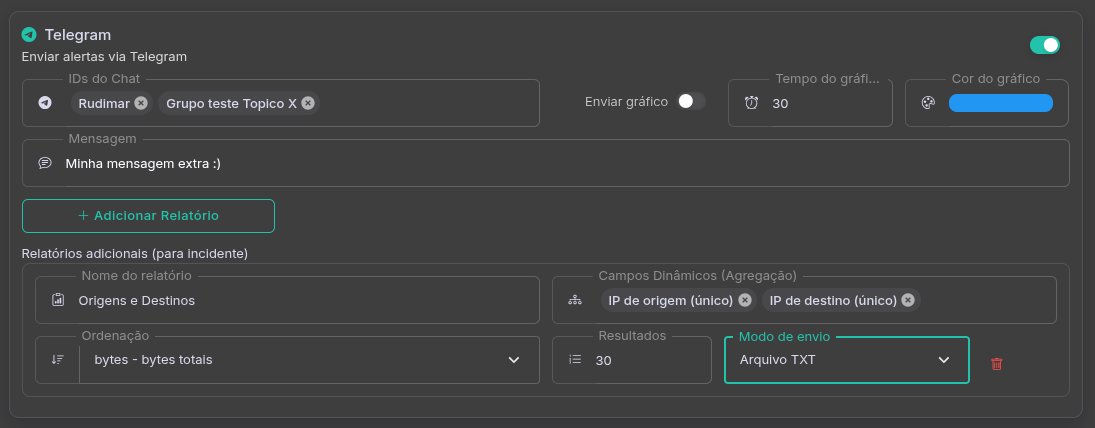

Notificações > Telegram¶

- Chave do card: ativa ou desativa o envio por Telegram.

- IDs do Chat: destinos do alerta.

- Mensagem: obrigatório.

- Enviar gráfico: anexa gráfico ao incidente.

- Tempo do gráfico (min): janela do gráfico enviado.

- Cor do gráfico: cor principal do gráfico.

- Adicionar Relatório: adiciona relatório extra para o incidente.

- Relatórios adicionais (para incidente): esses anexos são gerados na abertura do incidente.

- Nome do relatório: obrigatório.

- Agregação: obrigatória.

- Ordenação: obrigatório.

- Resultados: obrigatório.

- Modo de envio: define se o relatório sai em texto ou arquivo.

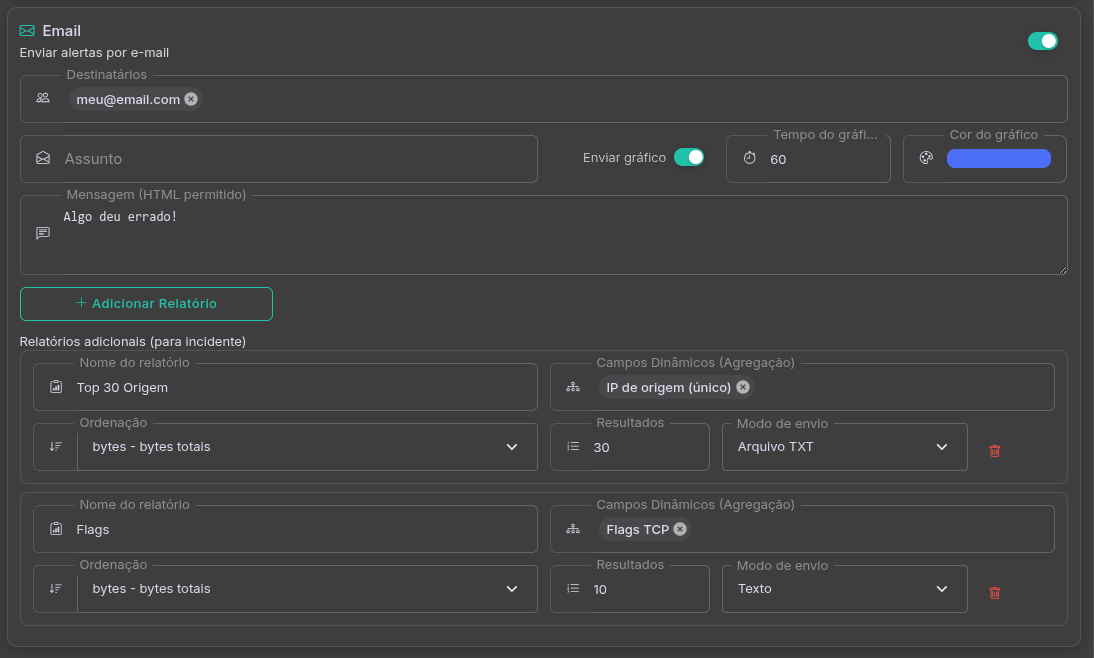

Notificações > Email¶

- Chave do card: ativa ou desativa o envio por email.

- Destinatários: obrigatório.

- Assunto: obrigatório.

- Mensagem (HTML permitido): obrigatório.

- Enviar gráfico: anexa gráfico.

- Tempo do gráfico (min): janela do gráfico enviado.

- Cor do gráfico: cor do gráfico.

- Adicionar Relatório: adiciona anexo extra do incidente.

- Relatórios adicionais (para incidente): seguem a mesma regra de agregação do Telegram.

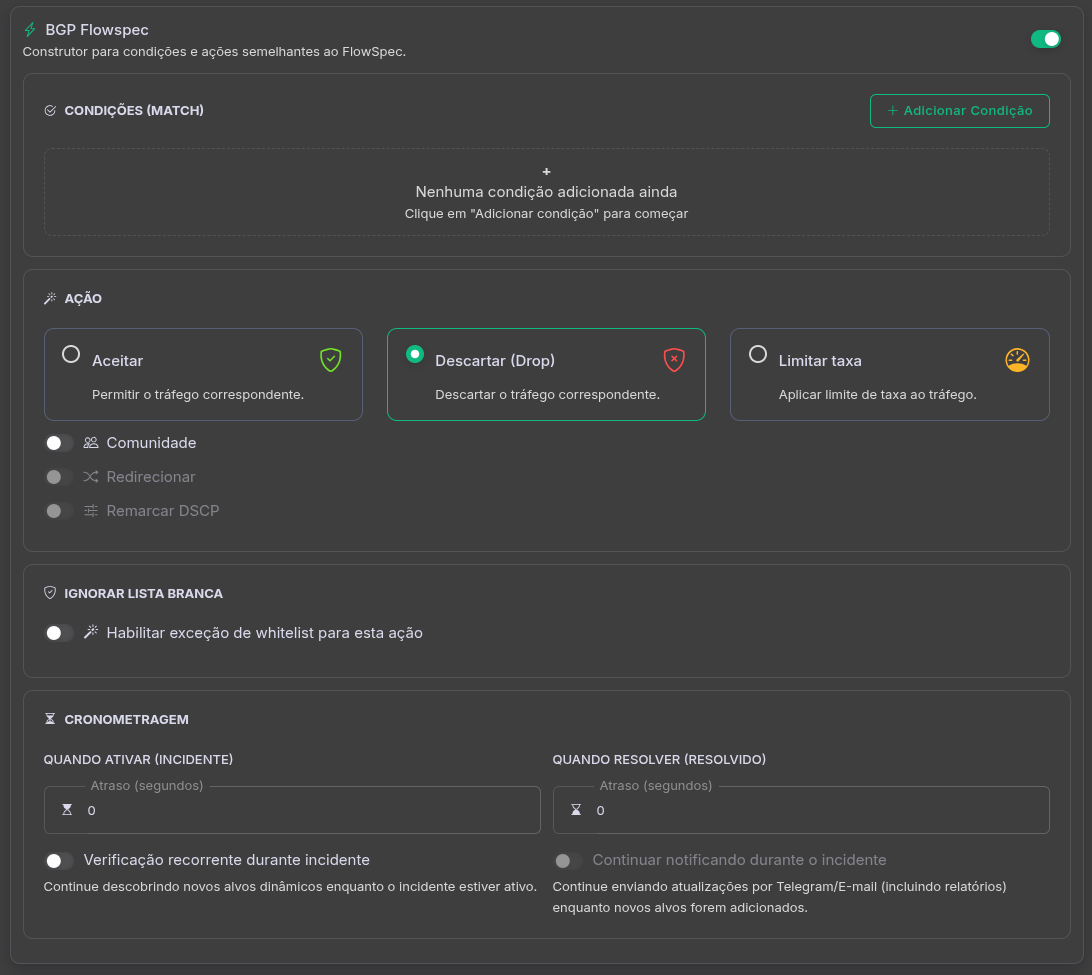

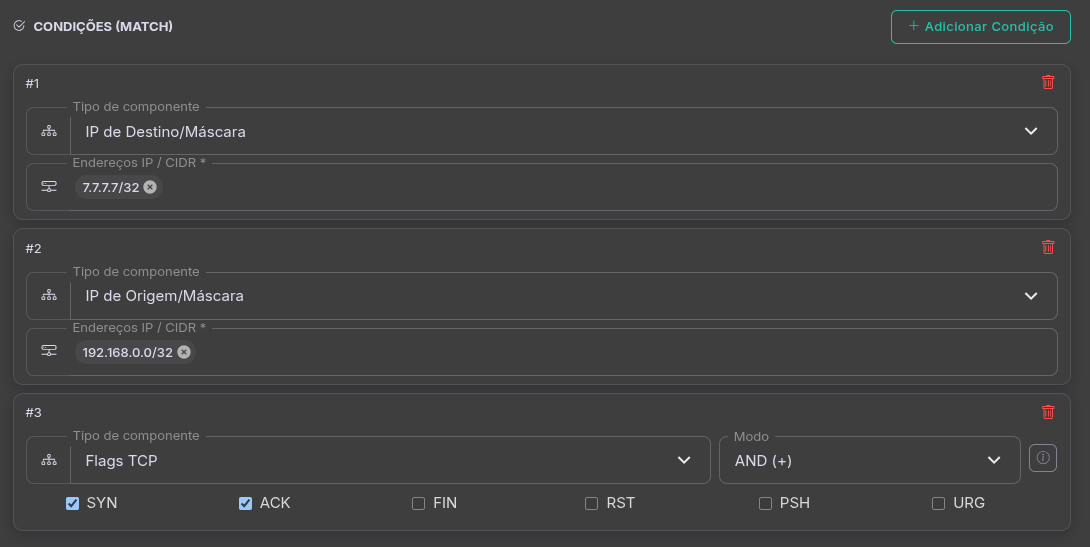

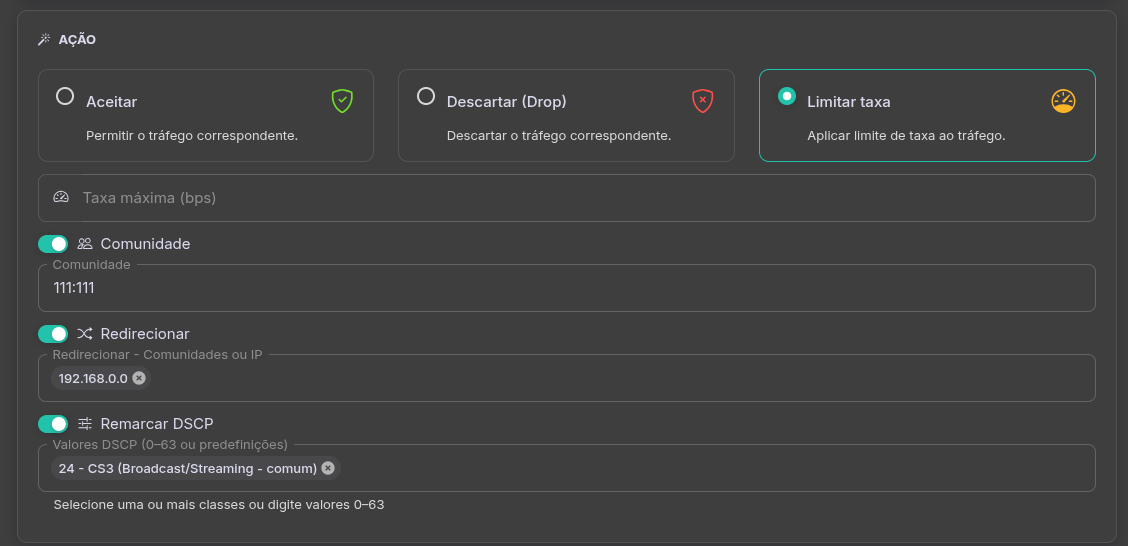

Ações > BGP Flowspec¶

- Chave do card: ativa ou desativa a automação FlowSpec.

- Disponibilidade: a UI desabilita o card se alguma fonte escolhida não tiver peer FlowSpec.

- Condições (Match): define o recorte do anúncio.

- Adicionar Condição: inclui novo componente de match.

- Tipos de componente: Filtros Dinâmicos (Agregação), IP de Destino/Máscara, IP de Origem/Máscara, Protocolo, Porta de Destino, Porta de Origem, Flags TCP, Tamanho do Pacote, Fragmento e DSCP.

- Filtros Dinâmicos (Agregação): usa os maiores alvos do incidente para montar o match automaticamente.

- IP de Destino/Máscara e IP de Origem/Máscara: recebem IPs ou CIDRs fixos.

- Protocolo: aceita protocolos IP. Se o protocolo for ICMP ou ICMPv6, a UI libera Tipo ICMP e Código ICMP.

- Porta de Destino e Porta de Origem: aceitam operadores

=,!=,>,>=,<,<=e Faixa. - TCP Flags: aceita

SYN,ACK,FIN,RST,PSHeURG. - Flags TCP > Modo: AND exige conjunto completo; OR aceita qualquer flag marcada.

- Tamanho do Pacote: aceita comparação simples ou faixa.

- Fragmento: aceita Não é um fragmento, Bit Dont Fragment (DF) definido, É um fragmento, Primeiro fragmento e Último fragmento.

- DSCP: aceita valores e classes conhecidas, como

CS0,AFxx,EF,CS6eCS7. - Ação principal: só uma pode ficar marcada.

- Aceitar: aceita o tráfego casado.

- Descartar (Drop): descarta o tráfego casado.

- Limitar taxa: aplica limitação.

- Taxa máxima (bps): obrigatório quando a ação é Limitar taxa.

- Comunidade: anexa communities ao anúncio.

- Redirecionar: ativa redirecionamento quando a política do peer suporta esse tratamento.

- Remarcar DSCP: altera DSCP do tráfego casado.

- Quando ativar (incidente): delay para anunciar.

- Quando resolver (resolvido): delay para retirar.

- Verificação recorrente durante o incidente: continua descobrindo novos alvos dinâmicos enquanto o incidente estiver aberto.

- Continuar notificando durante o incidente: continua disparando Telegram e Email quando novos alvos forem adicionados.

- Recorrência e continuar notificando: use quando quiser que a regra continue descobrindo novos alvos e enviando atualizações enquanto o incidente estiver ativo. Em match estático, essas opções não têm efeito prático.

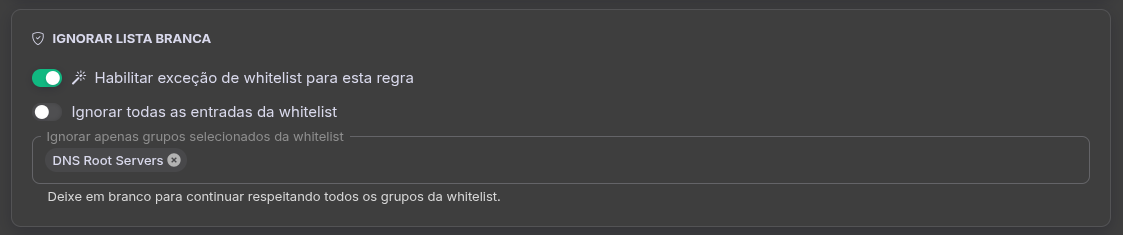

- Ignorar lista branca: define como a ação FlowSpec da regra trata a whitelist durante o incidente.

- Habilitar exceção de whitelist para esta ação: libera o controle de exceção.

- Ignorar todas as entradas da whitelist: a ação é aplicada sem bloqueio de whitelist.

- Ignorar apenas grupos selecionados da whitelist: a ação ignora somente os grupos escolhidos; os demais continuam sendo respeitados.

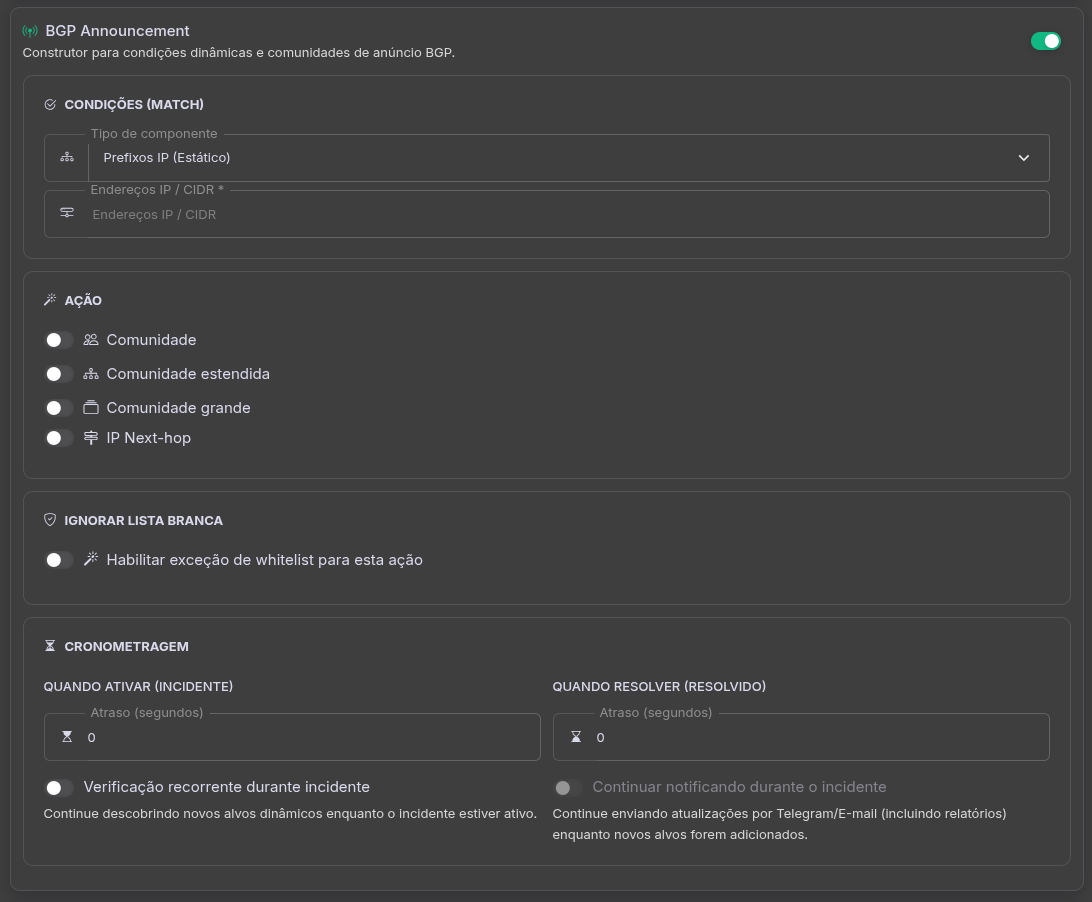

Ações > BGP Announcement¶

- Chave do card: ativa ou desativa o anúncio BGP unicast.

- Disponibilidade: a UI desabilita o card se alguma fonte escolhida não tiver peer BGP.

- Condições (Match): nesta ação há um único bloco lógico.

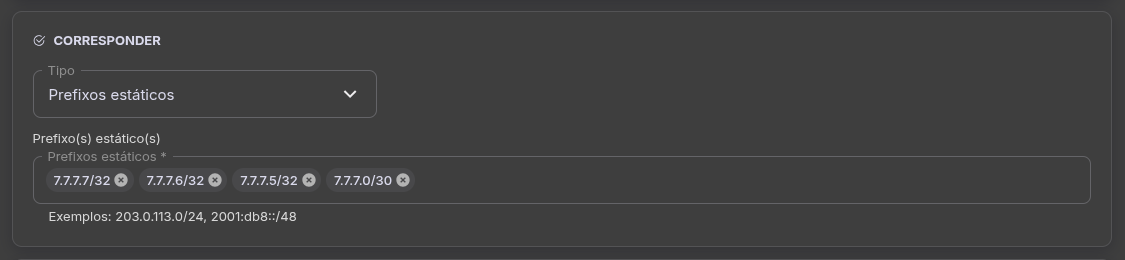

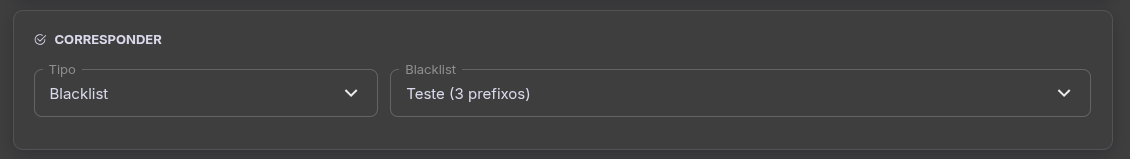

- Prefixos IP (Estático): usa lista fixa de prefixos.

- Filtros Dinâmicos (Agregação): monta prefixos dinamicamente a partir do incidente.

- Campos dinâmicos aceitos: somente campos IP/sub-rede de origem e destino. Não usa porta, protocolo ou flags.

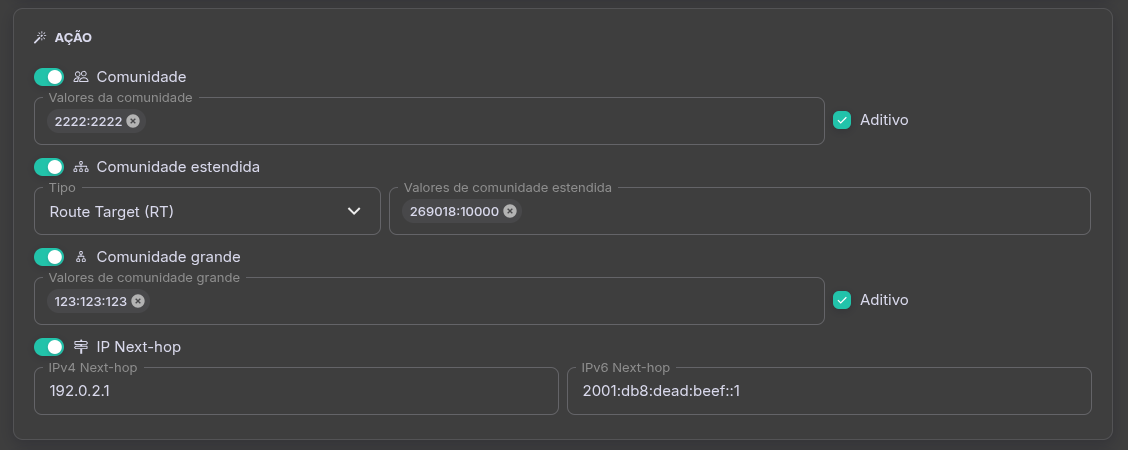

- Comunidade: ativa communities padrão.

- Valores da comunidade: aceita

asn:nne communities conhecidas comono-export,no-advertise,local-aseno-peer. - Aditivo: adiciona a community sem substituir o que já existir.

- Comunidade estendida: ativa communities estendidas.

- Tipo: aceita Route Target (RT) ou Site-of-Origin (SoO).

- Valores da comunidade estendida: aceita

asn:nnouipv4:nn. - Comunidade grande: ativa large communities.

- Valores da comunidade grande: aceita

ga:ld1:ld2. - IP Next-hop: força next-hop explícito.

- IPv4 Next-hop e IPv6 Next-hop: aceitam endereços válidos da família correspondente.

- Ação mínima: é obrigatório habilitar pelo menos um atributo de anúncio.

- Quando ativar (incidente): delay para anunciar.

- Quando resolver (resolvido): delay para retirar.

- Verificação recorrente durante o incidente: continua descobrindo novos prefixos dinâmicos enquanto o incidente estiver aberto.

- Continuar notificando durante o incidente: reaproveita Telegram e Email quando novos alvos forem adicionados.

- Recorrência e continuar notificando: use quando quiser que a regra continue descobrindo novos prefixos e enviando atualizações enquanto o incidente estiver ativo. Em match estático, essas opções não têm efeito prático.

- Ignorar lista branca: define como a ação de anúncio BGP trata a whitelist durante o incidente.

- Habilitar exceção de whitelist para esta ação: libera o controle de exceção.

- Ignorar todas as entradas da whitelist: os anúncios são aplicados sem bloqueio de whitelist.

- Ignorar apenas grupos selecionados da whitelist: o anúncio ignora somente os grupos escolhidos; os demais continuam sendo respeitados.

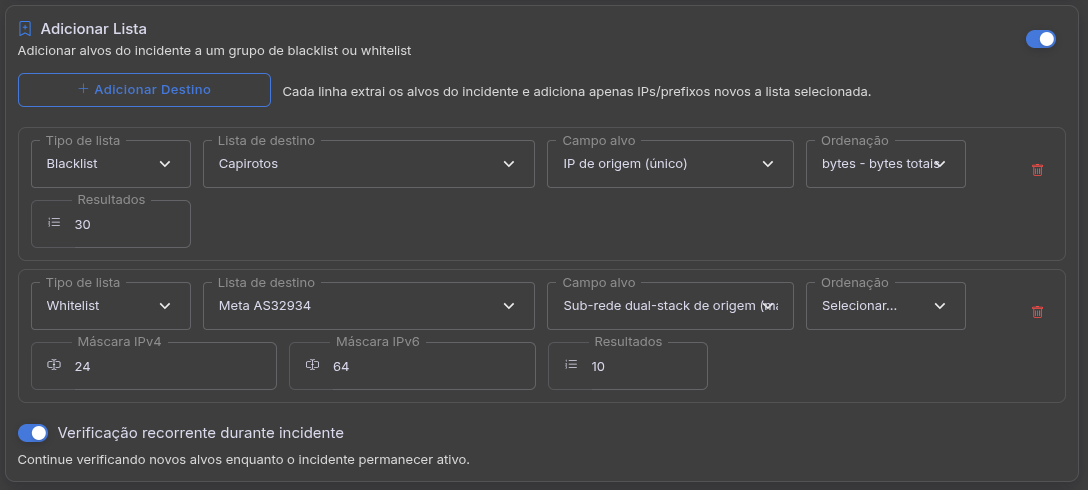

Ações > Adicionar Lista¶

- Chave do card: ativa ou desativa a ação de adicionar alvos em uma lista.

- Objetivo: pegar IPs ou prefixos descobertos no incidente e gravar esses alvos em um grupo de Blacklist ou Whitelist.

- Escopo: a ação trabalha por incidente e por fonte, usando os resultados agregados da própria regra.

- Adicionar destino: cria uma nova linha de envio para lista.

- Várias linhas: é possível configurar mais de uma linha na mesma regra, usando listas diferentes ou campos alvo diferentes.

- Tipo de lista: define se os alvos irão para Blacklist ou Whitelist.

- Lista de destino: grupo que receberá os novos alvos.

- Campo alvo: define de onde os alvos serão extraídos.

- Campos aceitos:

- IP de origem (único)

- IP de destino (único)

- Sub-rede IPv4 de origem (máscara fixa)

- Sub-rede IPv4 de destino (máscara fixa)

- Sub-rede IPv6 de origem (máscara fixa)

- Sub-rede IPv6 de destino (máscara fixa)

- Sub-rede dual-stack de origem (máscara fixa)

- Sub-rede dual-stack de destino (máscara fixa)

- Ordenação: define como o topo dos resultados será selecionado antes de gravar na lista.

- Resultados: quantidade máxima de itens considerados em cada linha.

- Um campo alvo por linha: se quiser estratégias diferentes, crie mais de uma linha.

- Sem timing de incidente/resolução: essa ação não tem bloco separado de ativação e resolução; ela atua apenas quando a regra entra em incidente.

- Verificação recorrente durante o incidente: continua procurando novos alvos enquanto o incidente permanecer aberto.

- Deduplicação:

- se o IP/prefixo já existir exatamente na lista, ele é ignorado;

- se já estiver coberto por um prefixo mais amplo na lista, ele é ignorado;

- se o novo alvo for mais amplo do que prefixos já existentes na lista, ele também é ignorado.

- Sem remoção automática: a ação apenas adiciona. Ela não remove entradas quando o incidente é resolvido.

- Limite da lista: se a blacklist ou whitelist atingir o limite de prefixos, novos alvos deixam de ser adicionados nessa lista.

- Aviso de limite: quando isso acontecer, o sistema gera um alerta na central de notificações informando qual regra atingiu o limite de qual lista.

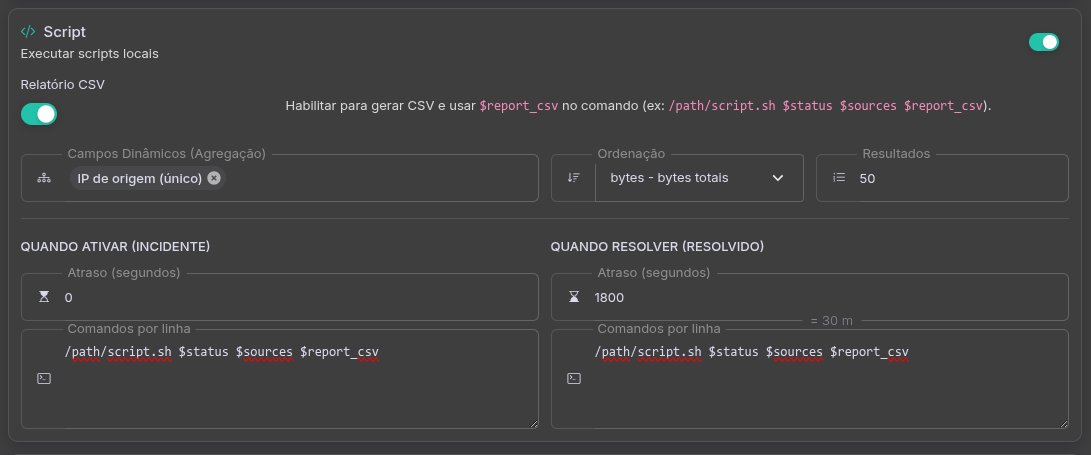

Ações > Script¶

- Chave do card: ativa ou desativa a execução local.

- Escopo: o comando roda no próprio servidor do RR Flow.

- Relatório CSV: habilita geração de relatório CSV e libera a variável

$report_csv. - Relatório CSV > Agregação: obrigatória quando o CSV estiver habilitado.

- Relatório CSV > Ordenação: obrigatório quando o CSV estiver habilitado.

- Relatório CSV > Resultados: quantidade de linhas do CSV.

- Quando ativar (incidente): comando executado na abertura do incidente.

- Quando resolver (resolvido): comando executado na resolução.

- Atraso (segundos): atraso por fase.

- Comandos por linha: um comando por linha.

- Obrigatório: se o card estiver ativo, é obrigatório ter comando de incidente e de resolução.

- Exemplo da UI:

/path/script.sh $status $sources $report_csv.

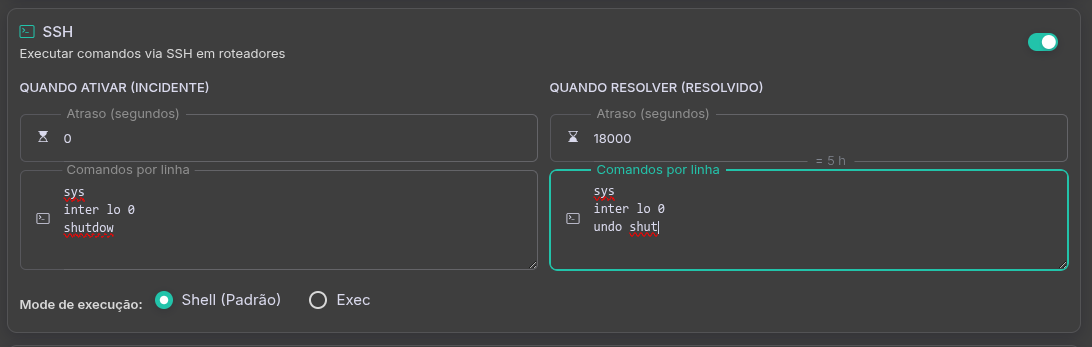

Ações > SSH¶

- Chave do card: ativa ou desativa o envio por SSH.

- Escopo: envia comandos para cada fonte selecionada que tenha host, usuário e porta SSH configurados.

- Quando ativar (incidente): comandos da abertura.

- Quando resolver (resolvido): comandos da resolução.

- Atraso (segundos): atraso por fase.

- Comandos por linha: um comando por linha.

- Modo: define a forma de execução.

- Shell (Padrão): abre shell remoto e envia os comandos na sessão.

- Exec: executa comando a comando via

exec. - Obrigatório: se o card estiver ativo, é obrigatório ter comandos de incidente e de resolução.

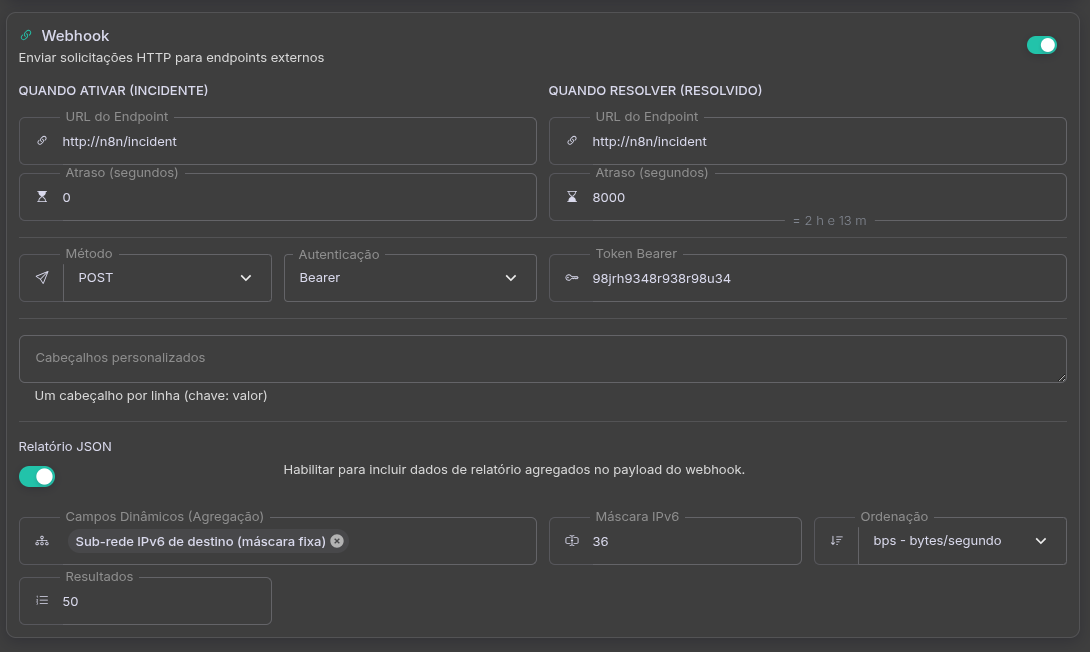

Ações > Webhook¶

- Chave do card: ativa ou desativa a chamada HTTP.

- URL do Endpoint em Quando ativar (incidente): obrigatória.

- URL do Endpoint em Quando resolver (resolvido): obrigatória.

- Atraso (segundos): atraso por fase.

- Método: aceita

GETePOST. - Autenticação: aceita Nenhum, Bearer e HMAC.

- Bearer: exige token.

- HMAC: exige segredo.

- Cabeçalhos personalizados: um por linha, no formato

chave: valor. - Relatório JSON: inclui relatório agregado no payload.

- Relatório JSON > Agregação: obrigatória quando o relatório JSON estiver ligado.

- Relatório JSON > Ordenação: obrigatório quando o relatório JSON estiver ligado.

- Relatório JSON > Resultados: quantidade máxima de linhas agregadas.

Botões do modal¶

- Salvar Regra: grava a regra.

- Cancelar: fecha o modal sem salvar.

- Excluir: remove a regra existente.

- Clonar: duplica a regra atual para criação de uma nova.

Validação¶

- A regra deve aparecer na listagem após Salvar Regra.

- As fontes e interfaces selecionadas devem permanecer na edição seguinte.

- O badge do card deve mostrar Incidente, Resfriamento, Resolvido ou Desconhecido de forma coerente com o tráfego real.

- O botão de histórico deve abrir gráfico com a retenção configurada.

- Se Telegram ou Email estiver ativo, os badges correspondentes devem aparecer no card.

- Se BGP Flowspec, BGP Announcement, Adicionar Lista, Script, SSH ou Webhook estiver ativo, o badge correspondente deve aparecer no card.

- Se a regra abrir incidente, valide o efeito da ação na tela correspondente.

- BGP Flowspec: conferir em Mitigação > Rotas BGP FlowSpec.

- BGP Announcement: conferir em Mitigação > Rotas BGP unicast.

- Adicionar Lista: conferir se os novos alvos apareceram no grupo selecionado em Mitigação > Blacklist ou Mitigação > Whitelist.

- Adicionar Lista com recorrência: se o incidente continuar ativo, validar se apenas alvos novos entram na lista.

- Se a lista atingir o limite, conferir o aviso correspondente na central de notificações.

- SSH: conferir retorno no equipamento de destino.

- Webhook: conferir recebimento no endpoint externo.

Problemas comuns¶

- Regra não salva: revisar obrigatórios do bloco ativo. A UI bloqueia, por exemplo, Telegram sem mensagem, Email sem assunto/corpo, SSH sem comandos e Webhook sem URLs.

- Regra salva mas nunca dispara: revisar se o bloco Condições de gatilho ficou desligado ou vazio.

- Regra dispara na direção errada: revisar Direção e o filtro usado.

- Resultado inesperado na agregação: revisar combinação de campos de origem/destino e máscaras IPv4/IPv6.

- Interfaces não aparecem: validar SNMP e leitura de interfaces da fonte.

- BGP Flowspec indisponível: alguma fonte selecionada está sem peer FlowSpec.

- BGP Announcement indisponível: alguma fonte selecionada está sem peer BGP.

- Adicionar Lista sem efeito: revisar se a lista de destino foi escolhida, se o campo alvo faz sentido para o incidente e se os alvos já não existem na lista ou não estão cobertos por prefixo mais amplo.

- Lista de destino não aparece no card Adicionar Lista: revisar se o grupo já existe em Mitigação > Blacklist ou Mitigação > Whitelist.

- Aviso de limite na central de notificações: a blacklist ou whitelist escolhida atingiu o limite de prefixos e novos alvos deixaram de ser adicionados até que exista espaço.

- Card em Resfriamento por muito tempo: revisar delays de resolução configurados nas ações.

- Alteração em regra que já está em incidente: desabilitar primeiro, limpar ações ativas e só então reabilitar.

- Falha ao desabilitar ou excluir: pode haver ação ativa ainda em processo de retirada.

- Telegram sem entrega: revisar chats do card, chat padrão global e token do bot.

- Webhook com erro de autenticação: revisar tipo de auth, token/segredo e cabeçalhos.

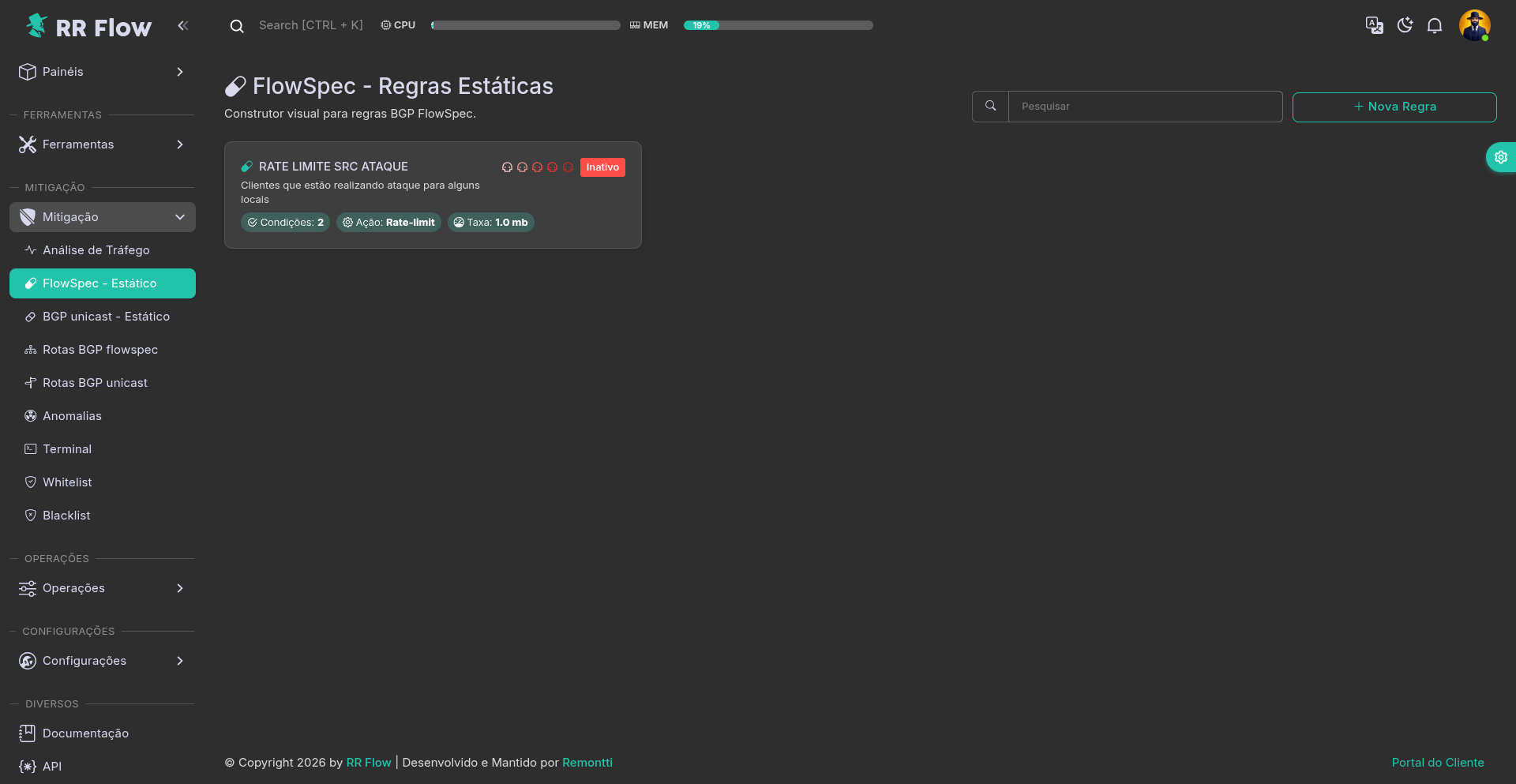

FlowSpec Estático¶

Tela: /admin/flowspec

Objetivo¶

Criar regras estáticas de FlowSpec para tratar tráfego específico com base em IP, protocolo, porta, flags, DSCP e outros critérios de match.

Pré-requisitos¶

- BGP global configurado.

- Peers compatíveis com FlowSpec configurados nas sources.

- Se usar Blacklist como condição, o grupo já deve existir em Mitigação > Blacklist.

Como usar¶

- Acesse Mitigação > FlowSpec - Estático.

- Use Pesquisar para localizar uma regra existente ou clique em Nova Regra.

- Preencha os Metadados da regra.

- Em Condições (Match), adicione o conjunto de critérios que define o tráfego que será tratado.

- Em Ação, escolha o que fazer com o tráfego casado.

- Se necessário, complemente a ação com Comunidade, Redirecionar e Remarcar DSCP.

- Se a regra só deve valer em períodos específicos, configure Agendamento.

- Clique em Salvar.

- Revise o card criado e confirme o anúncio em Mitigação > Rotas BGP FlowSpec.

Campos e opções¶

Listagem da tela¶

- Pesquisar: filtra os cards pelo nome da regra.

- Nova Regra: abre o modal de cadastro.

- Card da regra: mostra nome, descrição, gravidade, quantidade de condições, ação principal e janela de agenda.

- Condições: quantidade de condições configuradas na regra.

- Ação: ação principal da regra, como Aceitar, Descartar ou Limitar taxa.

- Taxa: aparece quando a regra usa limitação de taxa.

- Agendamento: aparece quando a regra usa agendamento.

- Ativo: regra habilitada e válida no momento atual.

- Agendado: regra habilitada, mas aguardando a janela programada.

- Expirado: regra cuja janela programada já terminou.

- Inativo: regra desabilitada.

- Clique no card para abrir a regra em edição.

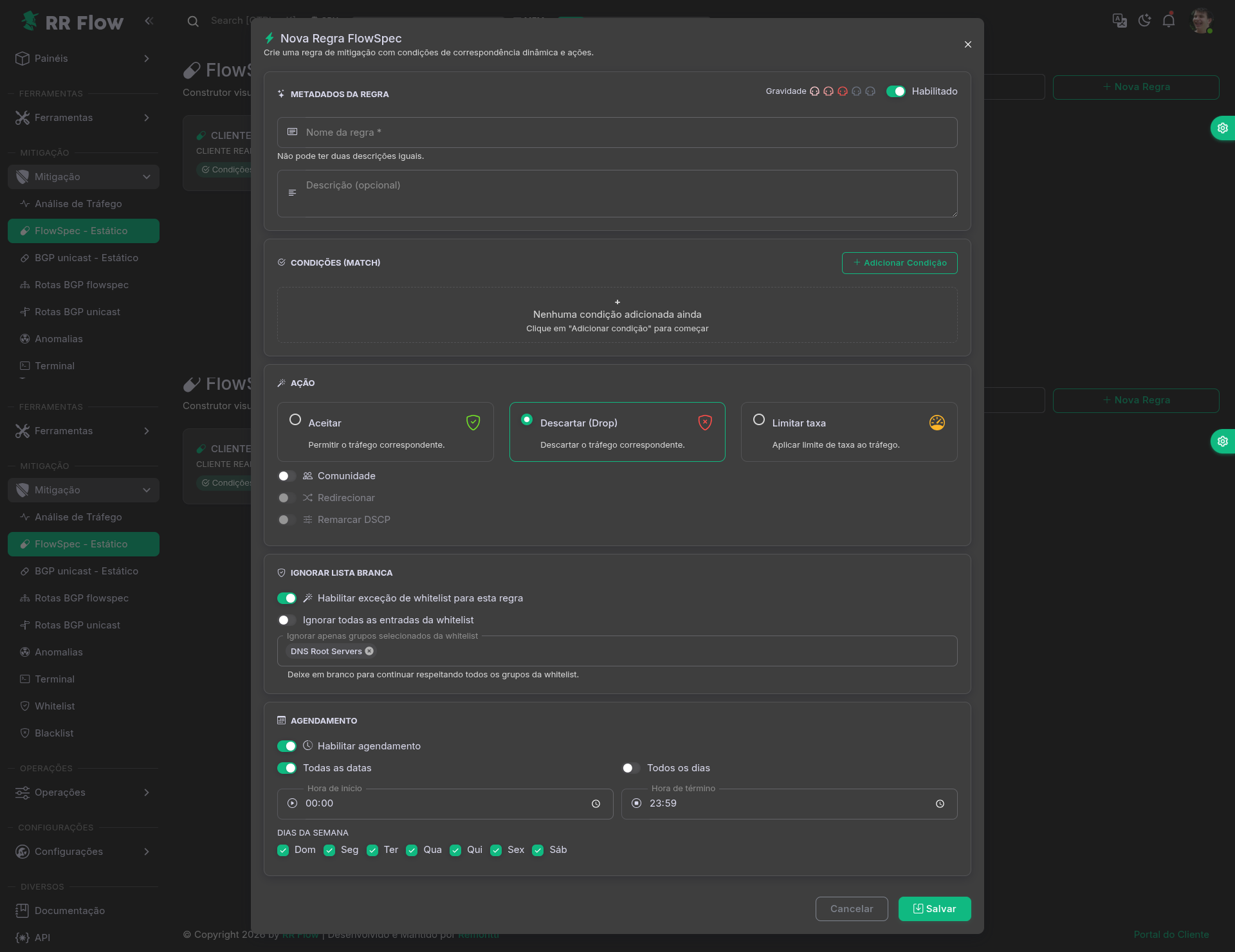

Metadados da regra¶

- Nome da regra: obrigatório. É o identificador exibido na listagem. Use um nome único e fácil de localizar.

- Descrição: opcional. Serve para registrar o motivo da regra ou observações operacionais.

- Gravidade: escala visual de 1 a 5 para destacar a importância da regra na listagem.

- Habilitado: define se a regra pode entrar em operação. Regra desabilitada fica como Inativo.

Condições (Match)¶

- Adicionar Condição: cria uma nova linha de match.

- Condição mínima: a regra só salva se houver pelo menos uma condição.

- Todos os campos visíveis da condição: precisam estar preenchidos.

- Tipo de componente: define qual atributo do tráfego será analisado.

Tipos de condição disponíveis:

- IP de destino / máscara: casa o tráfego destinado a um ou mais IPs ou prefixos CIDR.

- IP de origem / máscara: casa o tráfego vindo de um ou mais IPs ou prefixos CIDR.

- Blacklist de origem: usa um grupo de blacklist já cadastrado para casar endereços de origem.

- Blacklist de destino: usa um grupo de blacklist já cadastrado para casar endereços de destino.

- Protocolo: permite escolher um ou mais protocolos IP, como TCP, UDP, ICMP e outros.

- Porta de destino: filtra pelo serviço de destino.

- Porta de origem: filtra pela porta de origem.

- Flags TCP: filtra por combinação de

SYN,ACK,FIN,RST,PSHeURG. - Tamanho do pacote: filtra por tamanho em bytes.

- DSCP: filtra por marcação DSCP.

- Fragmento: filtra por estado de fragmentação do pacote.

Detalhes dos principais campos:

- Endereços IP / CIDR: aceita IP individual ou prefixo CIDR. Use um item por entrada.

- Grupo de blacklist: lista os grupos compatíveis com origem ou destino, conforme o tipo selecionado.

- Protocolos: aceita múltiplos protocolos na mesma condição.

- Tipo ICMP e Código ICMP: aparecem quando o protocolo selecionado for ICMP ou ICMPv6. Use quando precisar restringir a regra a um tipo específico de mensagem ICMP.

- Operador em portas: define como o valor será comparado.

- Igual (=): casa exatamente a porta informada.

- Diferente / Exceto (!=): casa qualquer porta, exceto as informadas.

- Maior que (>): casa portas acima do valor informado.

- Menor que (<): casa portas abaixo do valor informado.

- Intervalo: casa um intervalo entre porta inicial e porta final.

- Modo nas Flags TCP:

- AND: exige que o pacote tenha todas as flags marcadas.

- OR: basta que o pacote tenha qualquer uma das flags marcadas.

- Valores DSCP: aceita valor numérico de 0 a 63 ou classes conhecidas, quando disponíveis.

-

Tipo de fragmento:

- Não é um fragmento: pacote não fragmentado.

- Bit Dont Fragment (DF) definido: pacote com indicação de não fragmentar.

- É um fragmento: pacote fragmentado.

- Primeiro fragmento: primeiro fragmento.

- Último fragmento: último fragmento. Combinação prática:

-

Use várias condições quando quiser deixar o match mais específico.

- Exemplo: IP de destino + Protocolo TCP + Porta de destino 80/443.

- Regra muito ampla tende a afetar mais tráfego do que o necessário.

Ação¶

- Aceitar: permite o tráfego que casar no match.

- Descartar (Drop): descarta o tráfego que casar no match.

- Limitar taxa: permite o tráfego, mas com limitação.

- Taxa máxima (bps): obrigatório quando a ação for Limitar taxa. Informe o valor em bits por segundo.

- Comunidade: adiciona uma community à regra anunciada.

- Comunidade aceita um único valor nesta tela.

- Redirecionar: permite informar communities ou IPs para redirecionamento do tráfego.

- Redirecionar - Comunidades ou IP: obrigatório quando Redirecionar estiver ligado.

- Remarcar DSCP: altera a marcação DSCP do tráfego casado.

- Valores DSCP na ação: obrigatório quando Remarcar DSCP estiver ligado.

Leitura prática das ações:

- Use Aceitar quando quiser criar uma exceção explícita.

- Use Descartar quando a intenção for bloquear o tráfego casado.

- Use Limitar taxa quando a intenção for reduzir impacto sem derrubar totalmente o tráfego.

- Use Comunidade, Redirecionar e Remarcar DSCP apenas quando houver política operacional definida para isso.

Ignorar lista branca¶

- Habilitar exceção de whitelist para esta regra: libera o bloco de exceção.

- Ignorar todas as entradas da whitelist: a regra é aplicada sem bloqueio de whitelist.

- Ignorar apenas grupos selecionados da whitelist: a regra ignora somente os grupos selecionados; os demais continuam sendo respeitados.

- Se o bloco ficar desligado, o comportamento padrão é respeitar toda a whitelist.

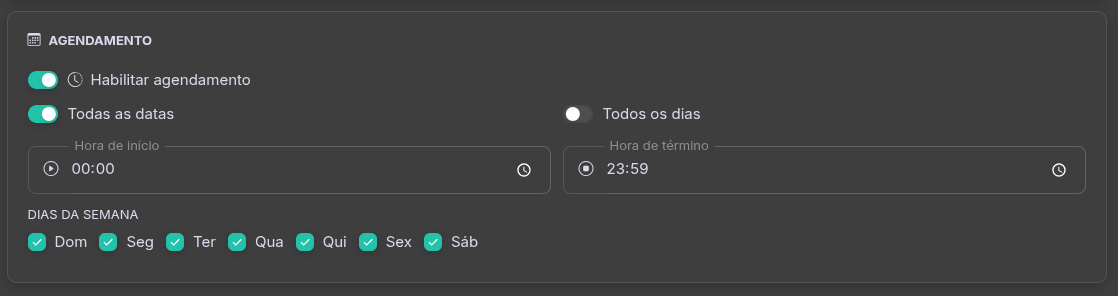

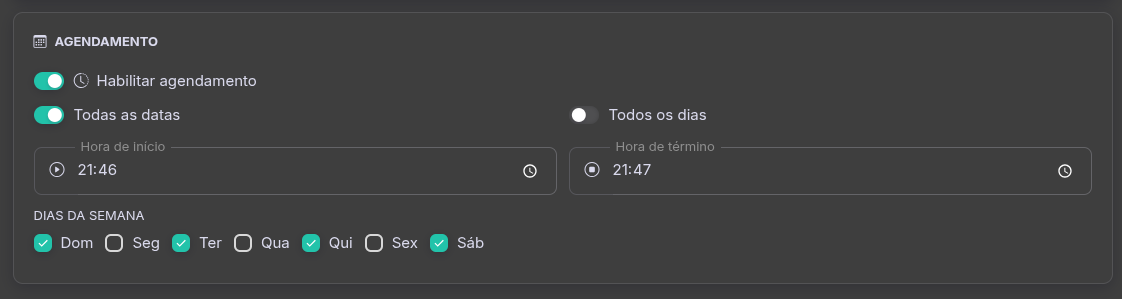

Agendamento¶

- Habilitar agendamento: liga a janela programada da regra.

- Todas as datas: mantém a regra sem limite de calendário.

- Todos os dias: mantém a regra válida em todos os dias da semana.

- Data de início e Data de término: obrigatórias quando Todas as datas estiver desligado.

- Hora de início e Hora de término: obrigatórias quando o agendamento estiver ativo.

- Dias da semana: obrigatórios quando Todos os dias estiver desligado.

- Use agendamento quando a mitigação só deve existir em janelas específicas, como eventos recorrentes ou janelas de manutenção.

- Se a regra estiver habilitada, mas fora da janela atual, ela aparecerá como Agendado.

- Se o período configurado já tiver encerrado, ela aparecerá como Expirado.

Botões do modal¶

- Salvar: grava a regra.

- Cancelar: fecha o modal sem salvar.

- Excluir: remove a regra existente. Esse botão só aparece ao editar uma regra já criada.

Validação¶

- A regra deve aparecer na listagem após Salvar.

- O card deve mostrar a quantidade correta de Condições.

- O card deve mostrar a Ação correta.

- Se houver limitação, o badge Taxa deve aparecer.

- Se houver agenda, o badge Agendamento deve aparecer.

- O estado do card deve bater com a agenda e com o campo Habilitado.

- O anúncio correspondente deve aparecer em Rotas BGP FlowSpec quando a regra estiver ativa.

Problemas comuns¶

- Regra não aparece ativa: revisar Habilitado e Agendamento.

- Regra não salva: revisar Nome da regra, existência de pelo menos uma condição e obrigatórios da ação.

- Match sem efeito: revisar se a condição escolhida corresponde ao tráfego real e se o critério não ficou amplo ou restritivo demais.

- Erro em portas: revisar Operador, porta inicial e porta final.

- Blacklist não aparece na condição: revisar se o grupo já existe em Mitigação > Blacklist e se ele é compatível com origem ou destino.

- Limitar taxa sem salvar: revisar Taxa máxima (bps).

- Redirecionar sem salvar ou sem efeito: revisar se a lista foi preenchida corretamente.

- Comunidade não salva: revisar se foi informado apenas um valor.

- Remarcar DSCP não salva: revisar se foi informado ao menos um valor DSCP.

- Regra não produz rota: revisar BGP global e peers FlowSpec das sources envolvidas.

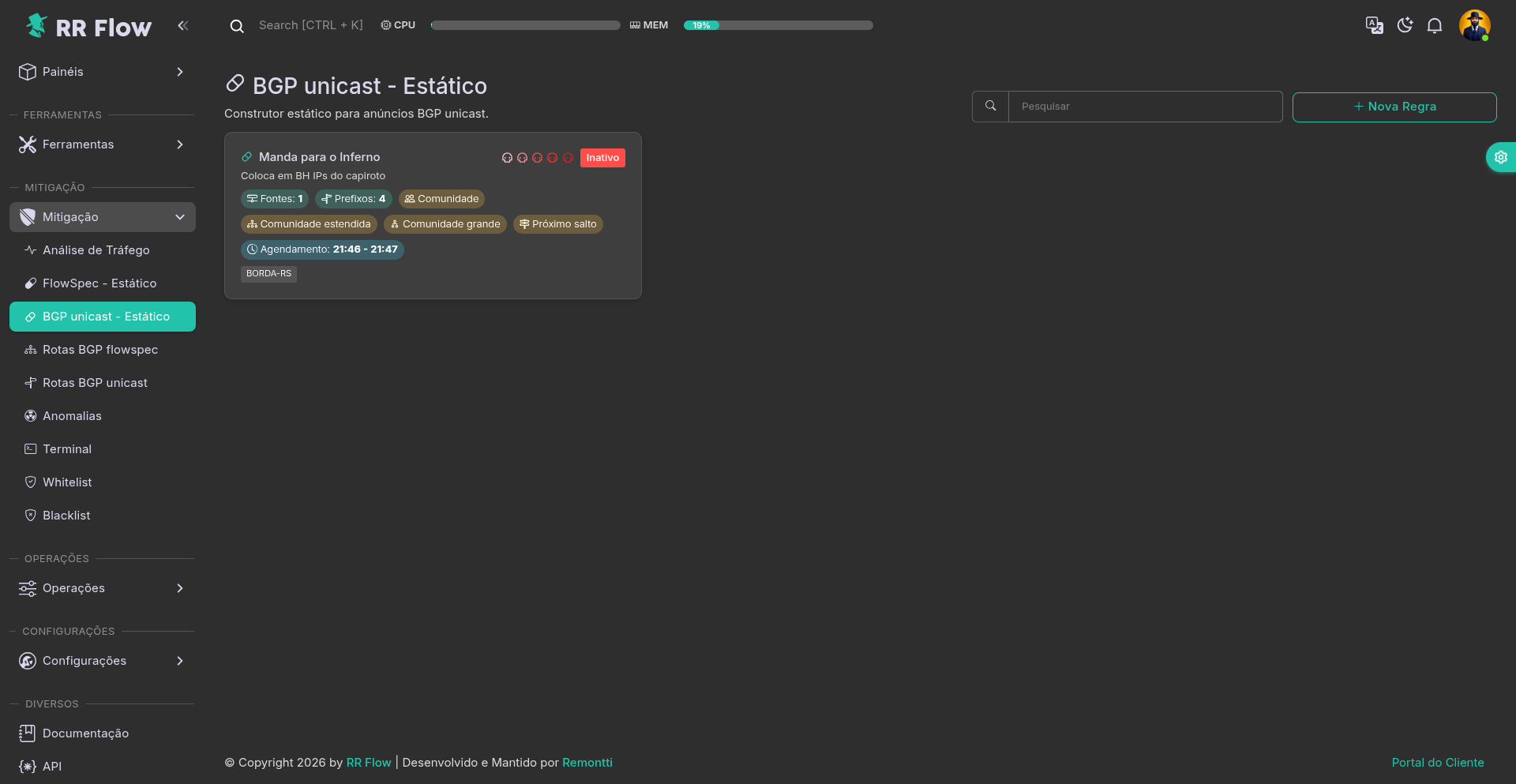

BGP unicast Estático¶

Tela: /admin/bgp-unicast-static

Objetivo¶

Criar regras estáticas de anúncio BGP unicast com match por prefixos definidos manualmente ou por grupos de Blacklist, aplicando atributos como communities, next-hop e agendamento.

Pré-requisitos¶

- BGP global configurado.

- Fontes com peers BGP compatíveis com os prefixos que serão anunciados.

Como usar¶

- Acesse Mitigação > BGP unicast - Estático.

- Use Pesquisar para localizar uma regra existente ou clique em Nova Regra.

- Preencha os Metadados da regra.

- Em Condições (Match), escolha o tipo de match:

- Prefixos estáticos para informar os prefixos manualmente.

- Blacklist para anunciar automaticamente os prefixos do grupo selecionado.

- Em Ação, habilite os atributos BGP que deseja aplicar no anúncio.

- Se necessário, configure Agendamento.

- Clique em Salvar.

- Revise o card criado e confirme o anúncio em Mitigação > Rotas BGP unicast.

Campos e opções¶

Listagem da tela¶

- Pesquisar: filtra os cards pelo nome da regra.

- Nova Regra: abre o modal de cadastro.

- Card da regra: mostra nome, descrição, gravidade, quantidade de Fontes, quantidade de Prefixos, atributos ligados e agenda.

- Fontes: quantidade de fontes incluídas na regra.

- Prefixos: quantidade de prefixos efetivos da regra (informados manualmente ou resolvidos via blacklist).

- Blacklist: badge exibida quando a regra usa match por blacklist.

- Badges de atributo:

- Comunidade

- Comunidade estendida

- Comunidade grande

- Next-hop

- Agendamento: aparece quando a regra usa agendamento.

- Ativo: regra habilitada e válida no momento.

- Agendado: regra habilitada, mas aguardando a janela programada.

- Expirado: regra com janela já encerrada.

- Inativo: regra desabilitada.

- A parte inferior do card mostra algumas das sources vinculadas à regra.

- Clique no card para editar a regra.

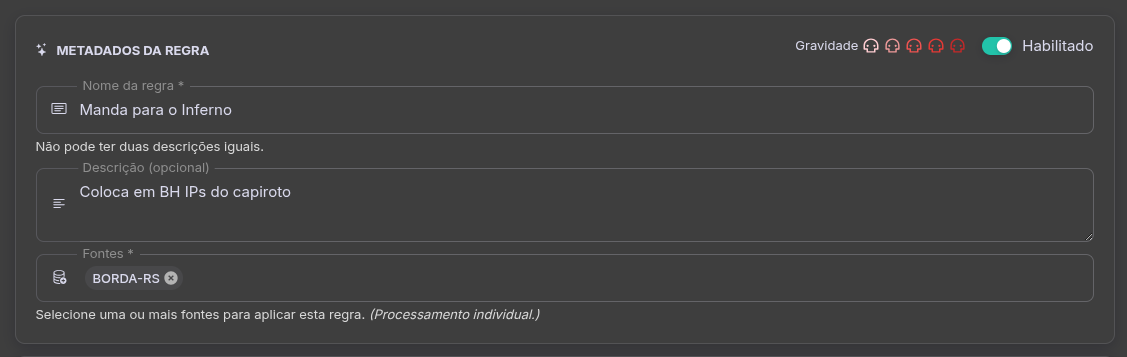

Metadados da regra¶

- Nome da regra: obrigatório. É o nome exibido na listagem. Use um nome único.

- Descrição: opcional. Serve para observações operacionais.

- Fontes: obrigatório. Selecione uma ou mais fontes às quais a regra será aplicada.

- O processamento é individual por fonte.

- Gravidade: escala visual de 1 a 5 para destacar a regra na listagem.

- Habilitado: define se a regra pode entrar em operação.

Condições (Match)¶

- Tipo de match:

- Prefixos estáticos: você informa os prefixos IPv4/IPv6 manualmente.

- Blacklist: você seleciona um grupo e o sistema usa automaticamente os prefixos desse grupo. Prefixos estáticos

- Obrigatório quando esse tipo estiver selecionado.

- Lista de prefixos IPv4 e/ou IPv6 em formato CIDR.

- A validação exige ao menos um prefixo válido.

- Prefixos repetidos são desconsiderados.

Blacklist - Obrigatório quando esse tipo estiver selecionado. - Mostra grupos compatíveis com anúncio unicast. - A validação exige um grupo válido e com prefixos. - Sempre que os prefixos desse grupo mudarem, os anúncios unicast vinculados à regra são atualizados automaticamente.

Ação¶

- Nesta tela, a regra só salva se pelo menos uma ação BGP estiver habilitada.

Comunidade

- Liga o envio de communities padrão.

- Valores da comunidade: aceita uma ou mais communities.

- Formatos aceitos:

asn:nn- communities conhecidas como

no-export,no-advertise,local-aseno-peer

- Aditivo: adiciona a community sem substituir comunidades já existentes.

Comunidade estendida

- Liga o envio de communities estendidas.

- Tipo:

- Route Target (RT)

- Site-of-Origin (SoO)

- Valores de comunidade estendida: aceita um ou mais valores.

- Formatos aceitos:

asn:nnipv4:nn

- Use esse bloco quando a política de roteamento depender de RT ou SoO.

Comunidade grande

- Liga o envio de large communities.

- Valores de comunidade grande: aceita um ou mais valores.

- Formato aceito:

asn:aa:bb - Aditivo: adiciona a large community sem substituir valores já existentes.

IP Next-hop

- Liga a definição manual de next-hop.

- IPv4 Next-hop: next-hop para anúncios IPv4.

- IPv6 Next-hop: next-hop para anúncios IPv6.

- Ao ligar esse bloco, é obrigatório informar pelo menos um dos dois campos.

- Use o next-hop manual somente quando houver necessidade operacional clara.

Ignorar lista branca¶

- Habilitar exceção de whitelist para esta regra: libera o bloco de exceção.

- Ignorar todas as entradas da whitelist: o anúncio é aplicado sem bloqueio de whitelist.

- Ignorar apenas grupos selecionados da whitelist: o anúncio ignora somente os grupos selecionados; os demais continuam sendo respeitados.

- Se o bloco ficar desligado, o comportamento padrão é respeitar toda a whitelist.

Agendamento¶

- Habilitar agendamento: liga a janela programada da regra.

- Todas as datas: mantém a regra sem limite por calendário.

- Todos os dias: mantém a regra válida em todos os dias da semana.

- Data de início e Data de término: obrigatórias quando Todas as datas estiver desligado.

- Hora de início e Hora de término: obrigatórias quando o agendamento estiver ativo.

- Dias da semana: obrigatórios quando Todos os dias estiver desligado.

- Regra habilitada fora da janela atual aparece como Agendado.

- Regra com janela encerrada aparece como Expirado.

Botões do modal¶

- Salvar: grava a regra.

- Cancelar: fecha o modal sem salvar.

- Excluir: remove a regra existente. Só aparece ao editar uma regra já criada.

Validação¶

- A regra deve aparecer na listagem após Salvar.

- As quantidades de Fontes e Prefixos exibidas no card devem bater com o cadastro.

- Os atributos habilitados devem aparecer como badges no card.

- O estado do card deve bater com Habilitado e com o Agendamento.

- Os anúncios configurados devem aparecer em Rotas BGP unicast quando a regra estiver ativa.

- Em regras com match por Blacklist, alterações no grupo devem refletir automaticamente nos anúncios ativos.

Problemas comuns¶

- Regra não salva: revisar Nome da regra, Fontes, condição de match e se ao menos uma ação foi habilitada.

- Nome duplicado: a tela não aceita outra regra com o mesmo nome.

- Prefixo não aparece em rota: revisar fonte, peer BGP, família do prefixo e IP Next-hop quando configurado.

- Blacklist não aparece no match: revisar se o grupo é compatível e possui prefixos válidos.

- Comunidade rejeitada: revisar o formato

asn:nnou use apenas communities conhecidas aceitas pela tela. - Comunidade estendida rejeitada: revisar o tipo e o formato

asn:nnouipv4:nn. - Comunidade grande rejeitada: revisar o formato

asn:aa:bb. - Next-hop inválido: revisar se o campo IPv4 recebeu IPv4 e o campo IPv6 recebeu IPv6.

- Regra aparece como Agendado ou Expirado: revisar Agendamento.

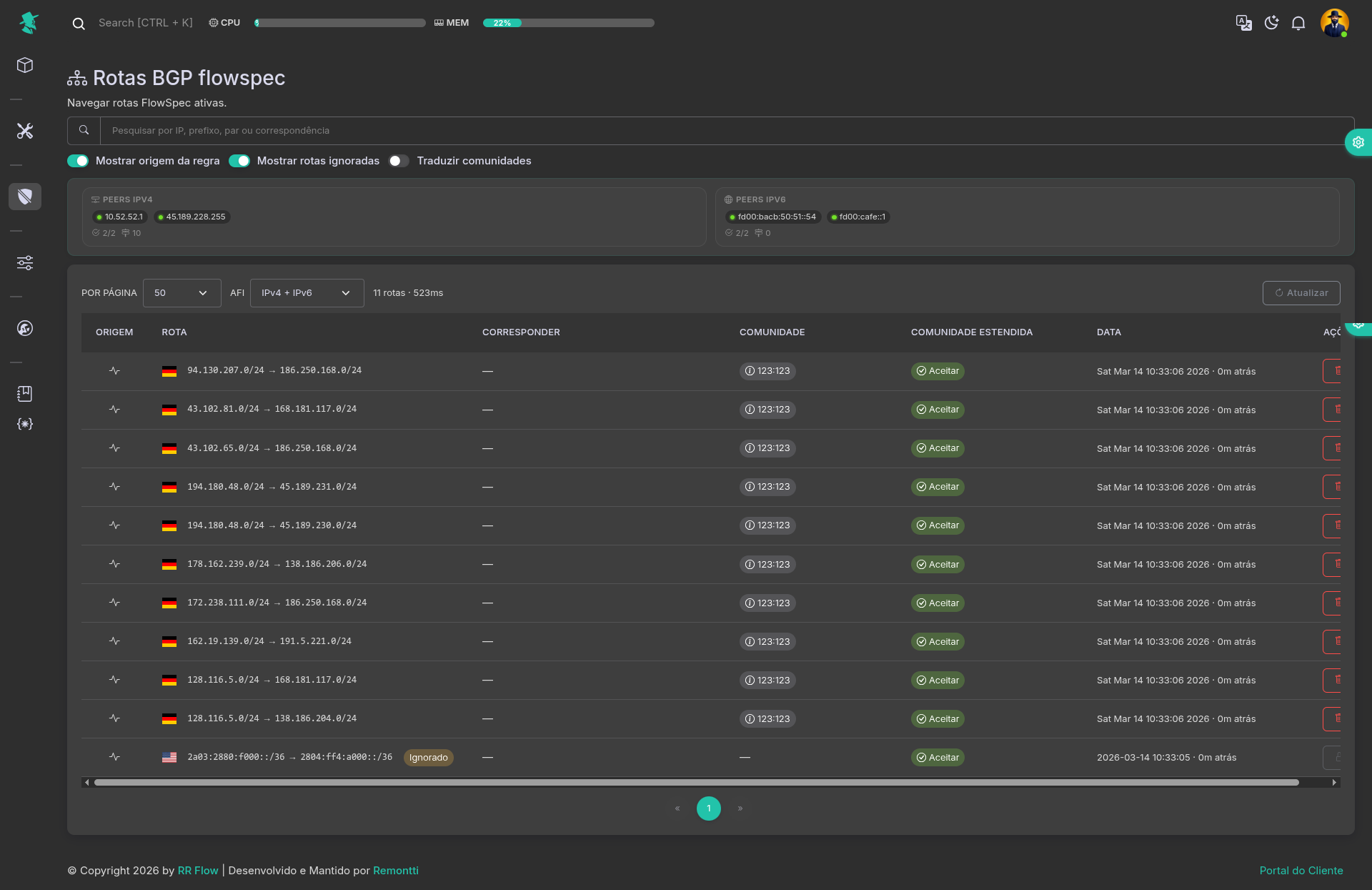

Rotas BGP FlowSpec¶

Tela: /admin/flowspec-bgp-routes

Objetivo¶

Inspecionar as rotas FlowSpec ativas no runtime BGP do sistema.

Pré-requisitos¶

- FlowSpec global habilitado.

- Existência de rotas estáticas ou dinâmicas anunciadas.

Como usar¶

- Acesse Mitigação > Rotas BGP flowspec.

- Use o campo de busca para localizar uma rota por IP, prefixo, par ou correspondência.

- Ative Mostrar origem da regra quando precisar enxergar a regra que gerou o anúncio.

- Ative Mostrar rotas ignoradas quando quiser incluir rotas descartadas da visualização normal.

- Ative Traduzir communities quando precisar ver a interpretação das communities cadastradas.

- Revise os blocos Peers IPv4 e Peers IPv6 para confirmar quais vizinhos estão ativos.

- Ajuste Por página e AFI conforme o recorte desejado.

- Clique em Atualizar para recarregar a tabela.

Campos e opções¶

- Busca: filtra por IP, prefixo, par ou correspondência.

- Mostrar origem da regra: exibe a origem da rota quando disponível.

- Mostrar rotas ignoradas: inclui rotas ignoradas no resultado.

- Traduzir communities: converte communities para a forma interpretada pelo cadastro local.

- Peers IPv4 e Peers IPv6: mostram os peers ativos por família.

- Por página: quantidade de linhas exibidas na tabela.

- AFI: filtra por

IPv4,IPv6ou ambos. - Atualizar: recarrega a leitura do runtime.

- Tabela de rotas:

- Rota: NLRI FlowSpec anunciada.

- Corresponder: descrição do match associado.

- Comunidade: communities padrão da rota.

- Comunidade estendida: extended communities associadas.

- Data: referência temporal da rota.

- Ações: ações disponíveis para a entrada exibida.

Validação¶

- Os peers exibidos devem refletir o estado real das sessões BGP.

- A tabela deve reagir à busca, ao filtro de AFI e às chaves visuais.

- Quando houver rotas ativas, a origem exibida deve ser coerente com a regra que gerou o anúncio.

- A quantidade de rotas deve ser compatível com o runtime BGP no momento da consulta.

Problemas comuns¶

- Lista vazia: revisar FlowSpec global, peers e regras ativas.

- Peers ausentes: revisar sessões BGP por família e conectividade com os vizinhos.

- Communities sem tradução: revisar cadastro em Operação > Communities.

- Resultado antigo: usar Atualizar e validar o runtime real do BGP.

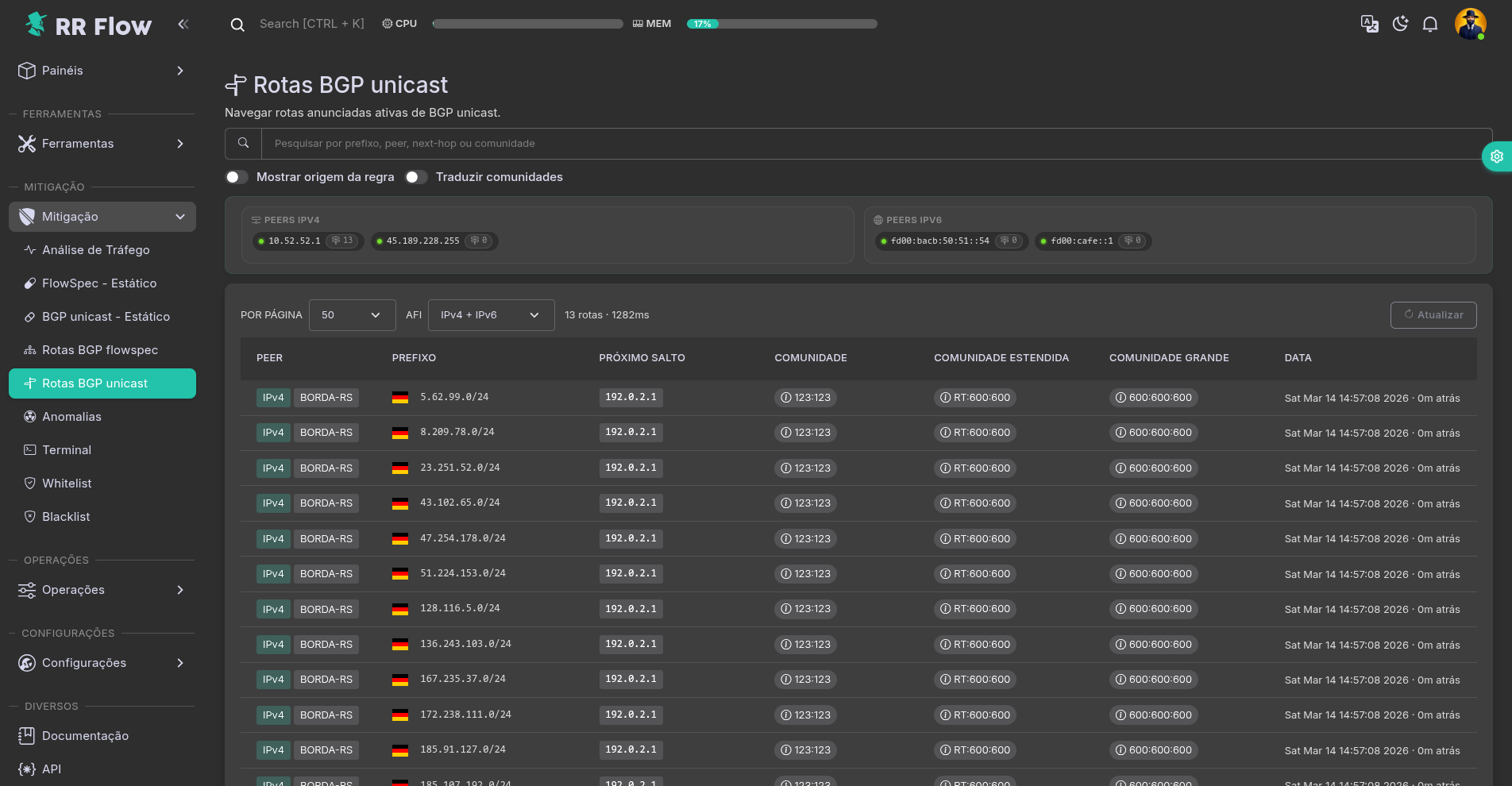

Rotas BGP unicast¶

Tela: /admin/bgp-unicast-routes

Objetivo¶

Inspecionar os anúncios unicast presentes no runtime BGP do sistema.

Pré-requisitos¶

- BGP global configurado.

- Existência de anúncios estáticos ou dinâmicos ativos.

Como usar¶

- Acesse Mitigação > Rotas BGP unicast.

- Use a busca para localizar uma rota por prefixo, peer, next-hop ou comunidade.

- Ative Mostrar origem da regra quando precisar identificar a origem do anúncio.

- Ative Traduzir communities quando quiser ver a interpretação das communities cadastradas.

- Revise os blocos Peers IPv4 e Peers IPv6 para confirmar os vizinhos ativos.

- Ajuste Por página e AFI conforme o recorte desejado.

- Clique em Atualizar para recarregar a tabela.

- Compare o resultado com BGP unicast - Estático ou com anúncios dinâmicos quando necessário.

Campos e opções¶

- Busca: filtra por prefixo, peer, next-hop ou comunidade.

- Mostrar origem da regra: exibe a origem do anúncio quando disponível.

- Traduzir communities: converte communities para a interpretação do cadastro local.

- Peers IPv4 e Peers IPv6: mostram os peers ativos por família.

- Por página: quantidade de linhas exibidas.

- AFI: filtra por

IPv4,IPv6ou ambos. - Atualizar: recarrega a leitura do runtime.

- Tabela de rotas:

- Peer: vizinho que recebeu ou mantém o anúncio.

- Prefixo: rota unicast anunciada.

- Próximo salto: next-hop da rota.

- Comunidade: communities padrão associadas.

- Comunidade estendida: extended communities da rota.

- Comunidade grande: large communities aplicadas.

- Data: referência temporal do anúncio.

Validação¶

- Os peers exibidos devem refletir o estado real das sessões BGP.

- A tabela deve reagir à busca, ao filtro de AFI e às chaves visuais.

- Os prefixos e next-hops devem ser compatíveis com os anúncios ativos no runtime.

- A tradução de communities deve seguir o cadastro de Operação > Communities.

Problemas comuns¶

- Sem anúncios: revisar peers, regras e estado do BGP.

- Peers ausentes: revisar sessões IPv4/IPv6 e conectividade com os vizinhos.

- Origem inesperada: revisar regra estática ou anúncio dinâmico associado.

- Communities sem legenda: revisar cadastro em Operação > Communities.

- Resultado antigo: usar Atualizar e validar o runtime real do BGP.

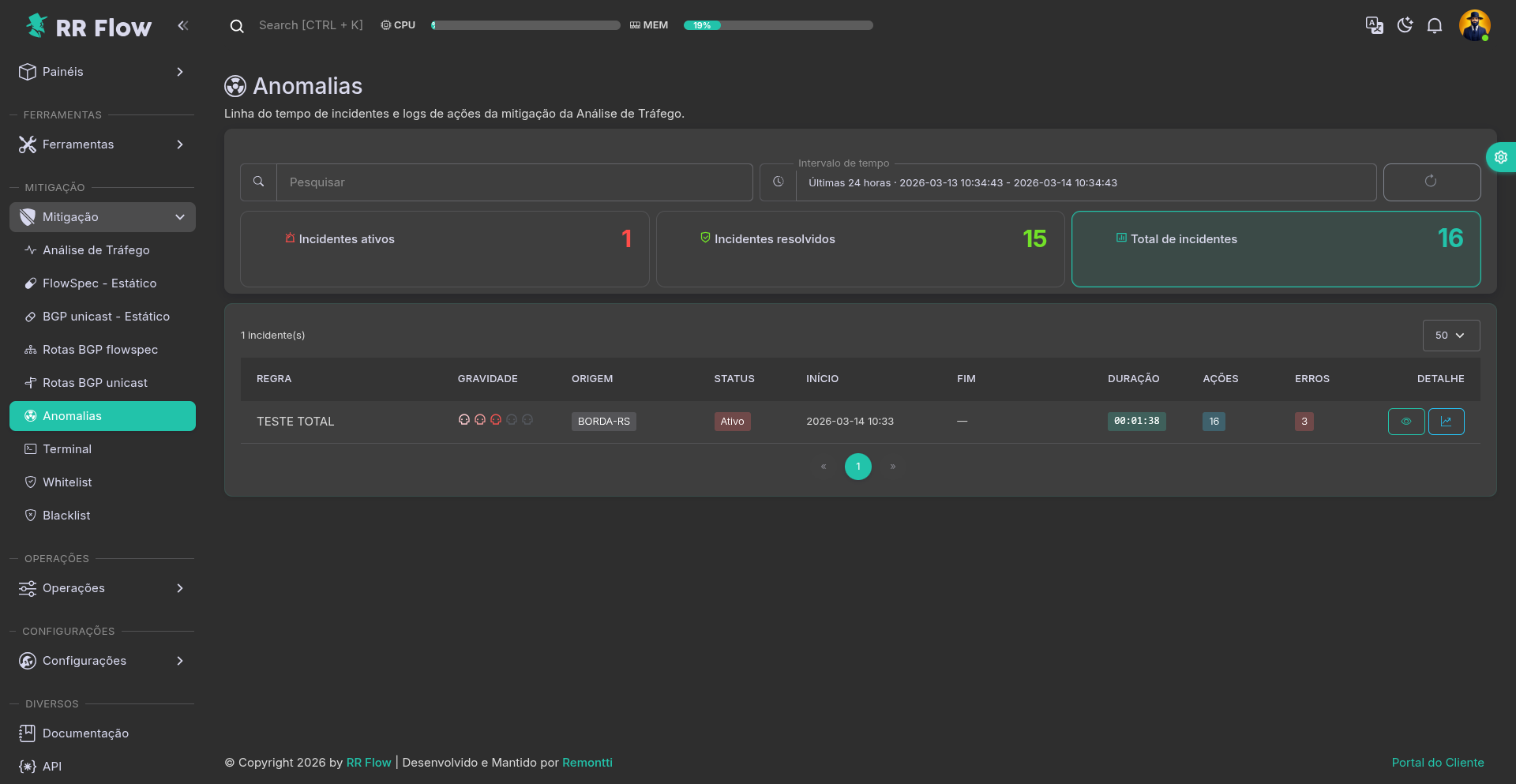

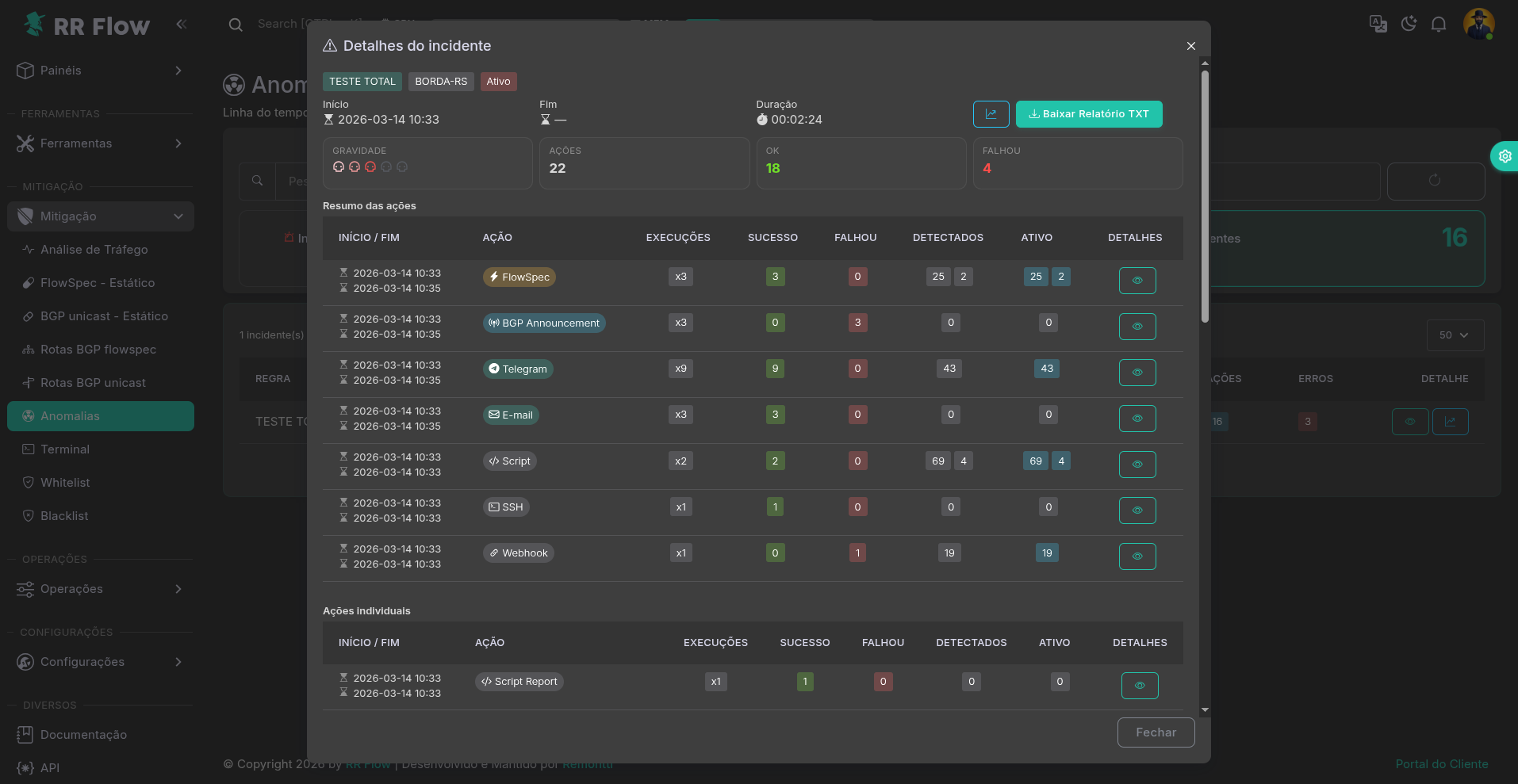

Anomalias¶

Tela: /admin/anomalies

Objetivo¶

Consultar a linha do tempo de incidentes e ações de mitigação gerados pela Análise de Tráfego.

Pré-requisitos¶

- Regras de Análise de Tráfego gerando incidentes.

Como usar¶

- Acesse Mitigação > Anomalias.

- Use Pesquisar para localizar uma regra ou incidente.

- Ajuste o Intervalo de tempo.

- Use o botão de atualização para recarregar a leitura.

- Revise os cards de Incidentes ativos, Incidentes resolvidos e Total de incidentes.

- Na tabela, valide regra, gravidade, origem, status, início, fim, duração, quantidade de ações e erros.

- Use os botões da coluna Detalhe para abrir a visão detalhada do incidente.

Campos e opções¶

- Pesquisar: filtra incidentes por texto.

- Intervalo de tempo: recorte temporal da consulta.

- Atualizar: recarrega os dados da tela.

- Incidentes ativos: total de incidentes em aberto.

- Incidentes resolvidos: total de incidentes encerrados.

- Total de incidentes: total consolidado no período.

- Tabela de incidentes:

- Regra: nome da regra que gerou o incidente.

- Gravidade: severidade do evento.

- Origem: fonte associada.

- Status: estado atual do incidente.

- Início e Fim: janela do evento.

- Duração: tempo total do incidente.

- Ações: quantidade de ações executadas.

- Erros: quantidade de falhas registradas.

- Detalhe: atalhos para abrir a visualização do incidente.

- Por página e paginação: controlam a navegação pela tabela.

Validação¶

- Os incidentes exibidos devem bater com os eventos gerados pela Análise de Tráfego.

- Os contadores superiores devem ser coerentes com o resultado listado no período.

- A tabela deve reagir ao filtro de texto e ao Intervalo de tempo.

- O status e a duração devem ser compatíveis com o início e o fim do incidente.

Problemas comuns¶

- Lista vazia: ampliar o período ou revisar se houve incidentes no intervalo.

- Busca sem resultado: revisar o termo pesquisado ou remover filtros.

- Contador divergente: atualizar a tela e validar o período aplicado.

- Incidente com erros: abrir o detalhe e revisar as ações executadas pela regra.

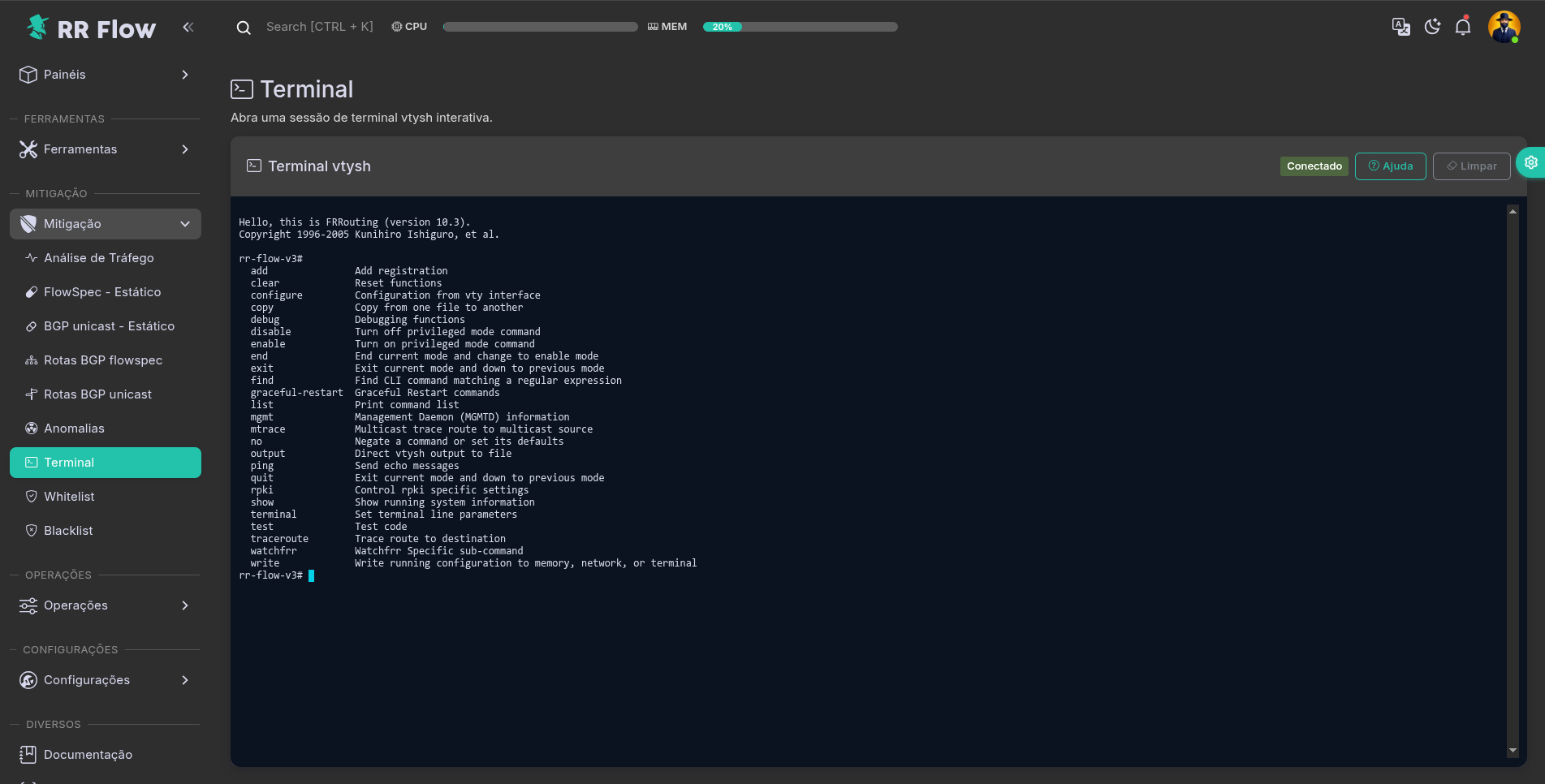

Terminal¶

Tela: /admin/terminal

Objetivo¶

Abrir uma sessão interativa vtysh para consulta operacional no FRR.

Pré-requisitos¶

- Conhecimento do impacto operacional dos comandos executados.

Como usar¶

- Acesse Mitigação > Terminal.

- Confirme o estado Conectado antes de iniciar a sessão.

- Use a área Terminal vtysh para executar os comandos necessários.

- Use Ajuda quando precisar de referência rápida.

- Use Limpar para limpar a saída exibida na tela.

Campos e opções¶

- Terminal vtysh: sessão interativa do FRR dentro do painel.

- Conectado: indica que a sessão está ativa.

- Ajuda: abre referência rápida de uso.

- Limpar: limpa o conteúdo exibido no terminal.

Validação¶

- O terminal deve abrir com prompt utilizável.

- O estado Conectado deve aparecer antes da execução dos comandos.

- Os comandos digitados devem retornar saída coerente com o estado atual do FRR.

Problemas comuns¶

- Terminal não conecta: revisar backend da sessão e permissões de acesso.

- Comando sem retorno: revisar contexto do comando e estado do FRR.

- Saída confusa: usar Limpar antes de repetir a consulta.

- Uso indevido: tratar a tela como recurso operacional sensível.

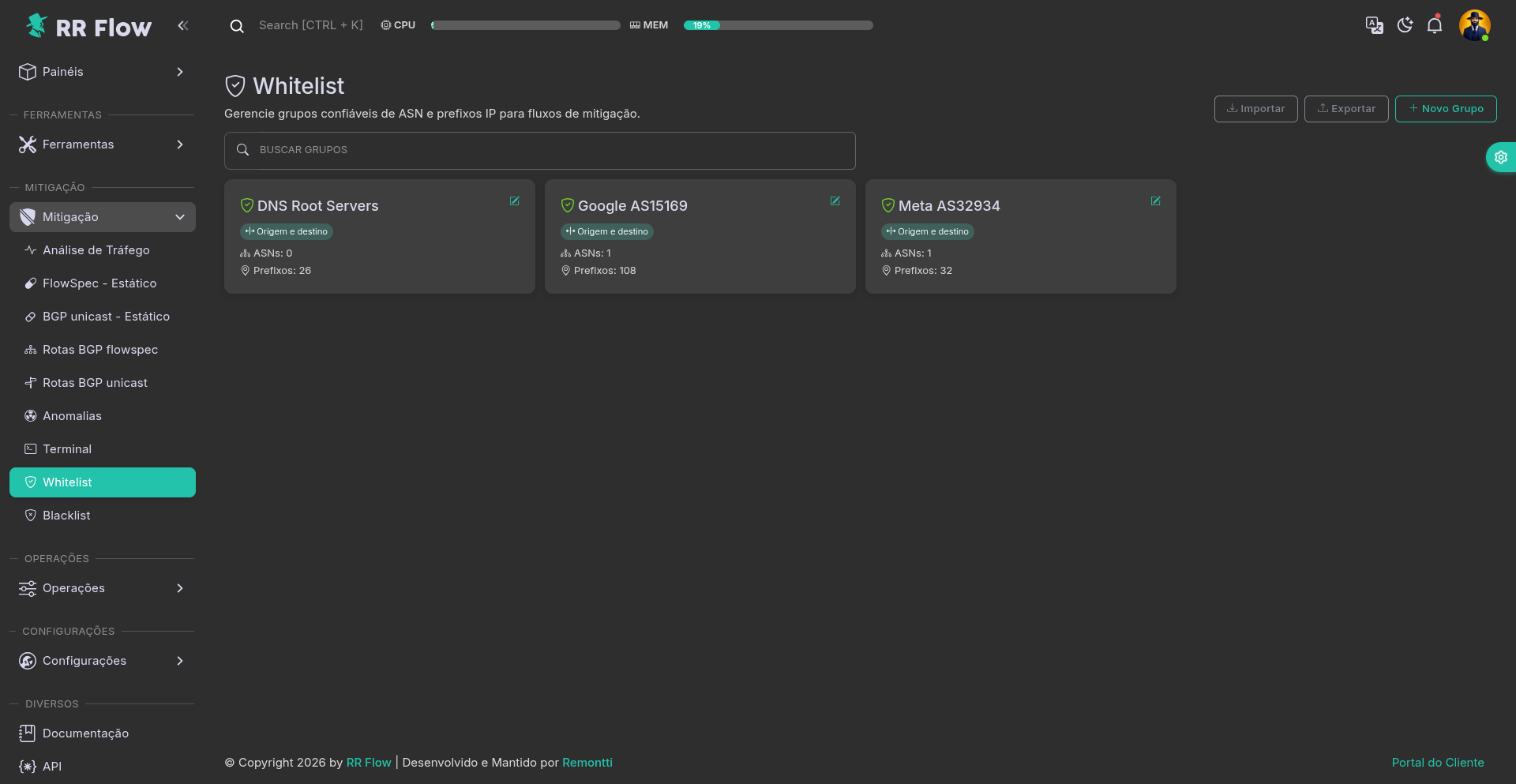

Whitelist¶

Tela: /admin/whitelist

Objetivo¶

Gerenciar grupos confiáveis de prefixos IP para uso nas rotinas de mitigação e nas automações da Análise de Tráfego.

Pré-requisitos¶

- Ter definidos os prefixos ou ASNs que servirão de base para montar o grupo.

- Se for usar Importar, ter um arquivo JSON no formato aceito pela tela.

Como usar¶

- Acesse Mitigação > Whitelist.

- Use Pesquisar grupos para localizar um grupo por descrição.

- Se quiser localizar um grupo por IP, digite um IP na busca. A tela mostra apenas os grupos cujo prefixo contém esse IP.

- Clique em Novo Grupo para cadastrar um grupo.

- Preencha a descrição, informe os prefixos manualmente ou use os ASNs para descobrir prefixos.

- Defina em Aplicar em se o grupo vale para Somente origem, Somente destino ou Origem e destino.

- Clique em Salvar.

- Para editar um grupo existente, clique no card correspondente.

- Use Importar ou Exportar quando precisar carregar ou extrair a base de grupos.

Campos e opções¶

Listagem da tela¶

- Pesquisar grupos: filtra por descrição.

- A busca também aceita IP:

- se o IP estiver dentro de algum prefixo do grupo, o card permanece visível;

- a tela mostra o prefixo encontrado no próprio card.

- Importar: abre o modal para carregar grupos a partir de JSON.

- Exportar: baixa o conteúdo atual em JSON.

- Novo Grupo: abre o modal de cadastro.

- Card do grupo: mostra descrição, direção de uso, quantidade de ASNs e quantidade de Prefixos.

- Ícone de vínculo no card: indica que o grupo está em uso por regra de mitigação ou automação da Análise de Tráfego.

- Clique no card para abrir o grupo em edição.

Cadastro e edição do grupo¶

- Descrição: nome do grupo. Deve ser único.

- ASNs: lista opcional de ASNs usada apenas para descobrir prefixos.

- Importante: os ASNs não são usados diretamente na whitelist. O que entra em vigor são os prefixos.

- Botão com ícone de mágica ao lado de ASNs:

- consulta os prefixos anunciados pelos ASNs informados;

- adiciona esses prefixos no campo Prefixos IP.

- Prefixos IP: lista efetiva de prefixos do grupo.

- Se você digitar um IP sem máscara, a tela normaliza automaticamente:

- IPv4 vira

/32 - IPv6 vira

/128

- IPv4 vira

- Colar vários IPs ou prefixos também é aceito.

- Aplicar em:

- Somente origem: grupo aplicado apenas na origem.

- Somente destino: grupo aplicado apenas no destino.

- Origem e destino: grupo aplicado em ambos.

- No modal de edição, a tela também mostra o ID do grupo.

Importar e exportar¶

- Arquivo JSON: arquivo de entrada para importação.

- Se a entrada já existir:

- Ignorar: mantém o grupo já existente e ignora o importado.

- Sobrescrever: substitui o grupo existente pelo conteúdo do arquivo.

- Exportar: gera um arquivo

whitelist.json.

Regras e limites da tela¶

- É obrigatório informar:

- Descrição

- pelo menos um item em Prefixos IP

- O nome do grupo não pode repetir outro já existente.

- O grupo aceita no máximo 2000 prefixos.

- Se o ASN consultado tiver prefixos demais, a tela pode carregar apenas parte deles e avisar isso ao operador.

- Se o grupo estiver em uso por regras estáticas, dinâmicas ou pela ação Adicionar Lista, a exclusão pode ser bloqueada.

Validação¶

- O grupo deve aparecer na listagem após cadastro ou importação.

- A quantidade de ASNs e Prefixos exibida no card deve bater com o conteúdo do grupo.

- A direção exibida no card deve bater com Aplicar em.

- Na busca por IP, o grupo deve aparecer quando o IP pertencer a um dos prefixos cadastrados.

- Se o card mostrar ícone de vínculo, revise em quais regras o grupo está sendo usado antes de alterar ou excluir.

- Depois de editar, exportar ou importar, revise se o conteúdo final ficou coerente com a política definida.

Problemas comuns¶

- Grupo não salva: revisar se foi informada a Descrição e pelo menos um prefixo.

- Grupo duplicado: a tela não aceita duas descrições iguais.

- Prefixo inválido: revisar IP, máscara e formato CIDR.

- Busca por IP sem resultado: revisar se o IP realmente pertence a algum prefixo do grupo.

- Descoberta por ASN trouxe prefixos demais: a tela pode limitar a carga inicial; revise os prefixos antes de salvar.

- Não foi possível excluir: o grupo pode estar em uso por regras estáticas, dinâmicas ou pela ação Adicionar Lista.

- Importação divergente: revisar se o modo correto era Ignorar ou Sobrescrever.

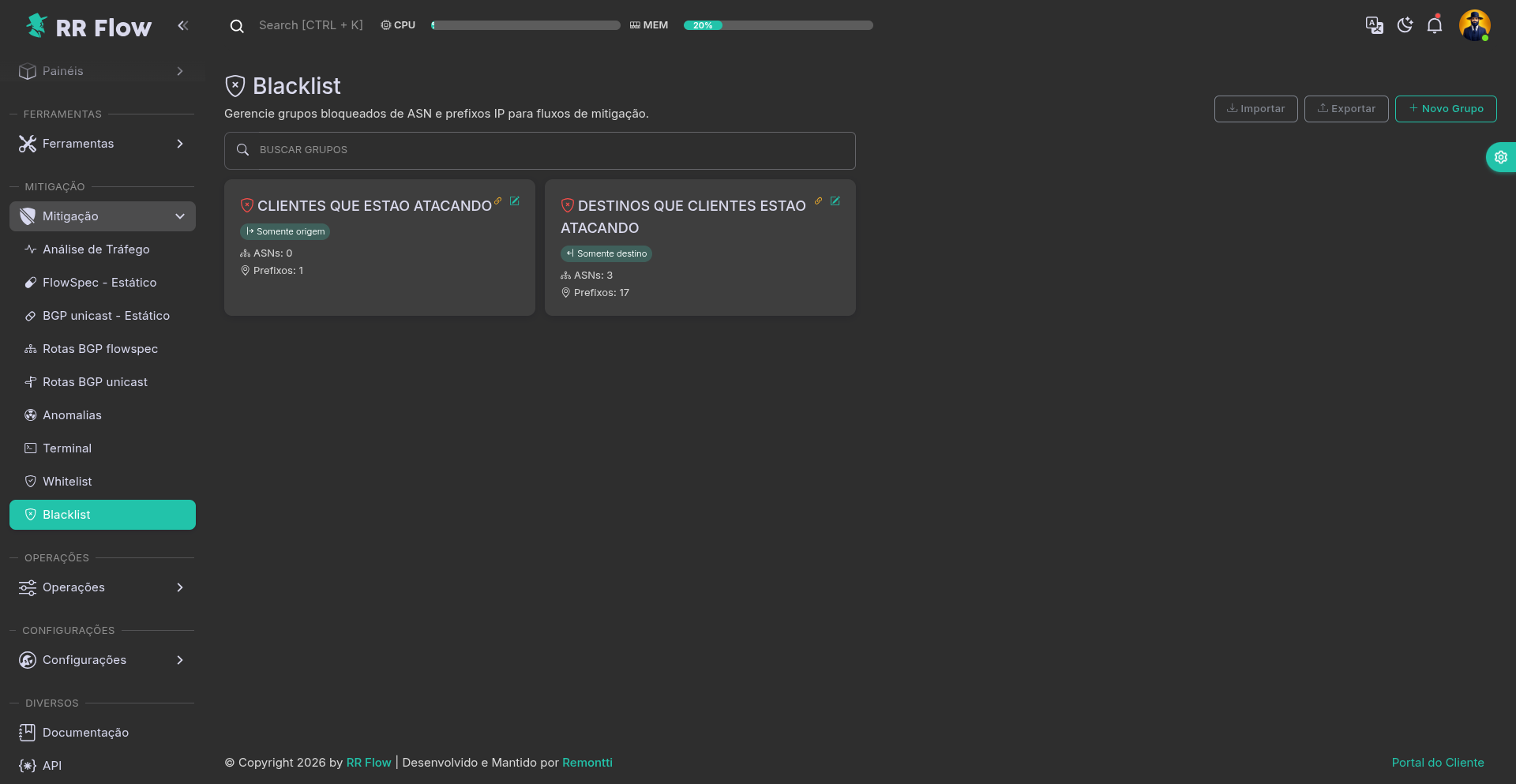

Blacklist¶

Tela: /admin/blacklist

Objetivo¶

Gerenciar grupos de prefixos IP bloqueados para uso nas rotinas de mitigação e nas automações da Análise de Tráfego.

Pré-requisitos¶

- Ter definidos os prefixos ou ASNs que servirão de base para montar o grupo.

- Se for usar Importar, ter um arquivo JSON no formato aceito pela tela.

Como usar¶

- Acesse Mitigação > Blacklist.

- Use Pesquisar grupos para localizar um grupo por descrição.

- Se quiser localizar um grupo por IP, digite um IP na busca. A tela mostra apenas os grupos cujo prefixo contém esse IP.

- Clique em Novo Grupo para cadastrar um grupo.

- Preencha a descrição, informe os prefixos manualmente ou use os ASNs para descobrir prefixos.

- Defina em Aplicar em se o grupo vale para Somente origem, Somente destino ou Origem e destino.

- Clique em Salvar.

- Para editar um grupo existente, clique no card correspondente.

- Use Importar ou Exportar quando precisar carregar ou extrair a base de grupos.

Campos e opções¶

Listagem da tela¶

- Pesquisar grupos: filtra por descrição.

- A busca também aceita IP:

- se o IP estiver dentro de algum prefixo do grupo, o card permanece visível;

- a tela mostra o prefixo encontrado no próprio card.

- Importar: abre o modal para carregar grupos a partir de JSON.

- Exportar: baixa o conteúdo atual em JSON.

- Novo Grupo: abre o modal de cadastro.

- Card do grupo: mostra descrição, direção de uso, quantidade de ASNs e quantidade de Prefixos.

- Ícone de vínculo no card: indica que o grupo está em uso por regra de mitigação ou automação da Análise de Tráfego.

- Clique no card para abrir o grupo em edição.

Cadastro e edição do grupo¶

- Descrição: nome do grupo. Deve ser único.

- ASNs: lista opcional de ASNs usada apenas para descobrir prefixos.

- Importante: os ASNs não são usados diretamente na blacklist. O que entra em vigor são os prefixos.

- Botão com ícone de mágica ao lado de ASNs:

- consulta os prefixos anunciados pelos ASNs informados;

- adiciona esses prefixos no campo Prefixos IP.

- Prefixos IP: lista efetiva de prefixos do grupo.

- Se você digitar um IP sem máscara, a tela normaliza automaticamente:

- IPv4 vira

/32 - IPv6 vira

/128

- IPv4 vira

- Colar vários IPs ou prefixos também é aceito.

- Aplicar em:

- Somente origem: grupo aplicado apenas na origem.

- Somente destino: grupo aplicado apenas no destino.

- Origem e destino: grupo aplicado em ambos.

- No modal de edição, a tela também mostra o ID do grupo.

Importar e exportar¶

- Arquivo JSON: arquivo de entrada para importação.

- Se a entrada já existir:

- Ignorar: mantém o grupo já existente e ignora o importado.

- Sobrescrever: substitui o grupo existente pelo conteúdo do arquivo.

- Exportar: gera um arquivo

blacklist.json.

Regras e limites da tela¶

- É obrigatório informar:

- Descrição

- pelo menos um item em Prefixos IP

- O nome do grupo não pode repetir outro já existente.

- O grupo aceita no máximo 2000 prefixos.

- Se o ASN consultado tiver prefixos demais, a tela pode carregar apenas parte deles e avisar isso ao operador.

- Se o grupo estiver em uso por regras de mitigação ou pela ação Adicionar Lista, algumas alterações podem ser bloqueadas:

- exclusão do grupo;

- mudança de direção incompatível com o uso atual em Blacklist (Origem) ou Blacklist (Destino).

Validação¶

- O grupo deve aparecer na listagem após cadastro ou importação.

- A quantidade de ASNs e Prefixos exibida no card deve bater com o conteúdo do grupo.

- A direção exibida no card deve bater com Aplicar em.

- Na busca por IP, o grupo deve aparecer quando o IP pertencer a um dos prefixos cadastrados.

- Se o card mostrar ícone de vínculo, revise em quais regras o grupo está sendo usado antes de alterar direção ou excluir.

Problemas comuns¶

- Grupo não salva: revisar se foi informada a Descrição e pelo menos um prefixo.

- Grupo duplicado: a tela não aceita duas descrições iguais.

- Prefixo inválido: revisar IP, máscara e formato CIDR.

- Busca por IP sem resultado: revisar se o IP realmente pertence a algum prefixo do grupo.

- Descoberta por ASN trouxe prefixos demais: a tela pode limitar a carga inicial; revise os prefixos antes de salvar.

- Não foi possível excluir: o grupo pode estar em uso por FlowSpec, BGP unicast, Traffic Analysis ou pela ação Adicionar Lista.

- Não foi possível trocar a direção: o grupo pode estar sendo usado como Blacklist (Origem) ou Blacklist (Destino) em regras existentes.

- Importação divergente: revisar se o modo correto era Ignorar ou Sobrescrever.